« Cluster LVS ou Linux Virtual Server » : différence entre les versions

(→Mise ne place : s/ne/en) |

Aucun résumé des modifications |

||

| Ligne 1 : | Ligne 1 : | ||

{{Auteur|PatriceFerlet}} | {{Auteur|PatriceFerlet}} | ||

| Ligne 244 : | Ligne 243 : | ||

Cette fois nous voyons bien 2 clients connectés. | Cette fois nous voyons bien 2 clients connectés. | ||

[[Catégorie: | [[Catégorie:Système]] | ||

Version du 3 janvier 2013 à 17:52

Introduction

LVS ou Linux Virtual Server permet de simuler le fonctionnement d'un seul serveur virtuel au travers de plusieurs serveur réels. Le but étant de répartir les processus sur plusieurs entités afin de limiter la charge que devrait supporter une seule machine.

Plusieurs méthodes de répartition peuvent être utilisées, les plus connus étant le Round Robin et Least Connection, vous aurez à loisirs de pouvoir utiliser d'autres algorithmes de répartition.

Terminologie

Nous parlerons de deux types de serveur: le «maître» ou «director» sera la machine qui va contrôler et répartir la charge sur les serveur «réels» Le serveur «virtuel» est l'ensemble des serveur réels + le maître qui apparaitront comme une seule entité pour un «client».

Prérequis

logiciel

Vous devez vous assurer que le support "ipvs" soit activé sur le noyau. Centos5.2 et Fedora 9 (et certainement les autres version de Fedora) ont ce support activé dans le noyau. Le module principal étant nommé ip_vs vous devriez pouvoir faire ceci:

$ su -lc "modprobe ip_vs && lsmod | grep ip_vs" Mot de passe : ip_vs 87120 0

Si aucune n'apparait, veuillez vérifier votre installation.

Par la suite, nous aurons besoin des modules ip_vs_rr et ip_vs_wlc pour utiliser la répartition «Round Robin» et/ou «Weight Least Connection».

Il vous faudra aussi l'utilitaire ipvsadm que vous pouvez installer via la commande:

yum install ipvsadm

Afin de tester la configuration, le LVS pourra répartir la charge sur un service simple comme telnet ou une simple ouverture "netcat", si vous le souhaitesz, vous pouvez utiliser ce script bash comme serveur "hello":

#!/bin/bash trap "echo 'ok, stopping, Bye !!!'; exit 0" SIGINT echo "Press CTRL+C to stop..." while [ 1 ]; do echo "Hello, I'm $1 server" | nc -l -s $1 -p $2 done

Vous pourrez placez ce fichier dans /tmp/hellserv.sh sur un serveur réel (par exemple sur 192.168.0.1) et l'utiliser de cette manière:

chmod +x /tmp/helloserv.sh /tmp/helloserv.sh 192.168.0.1 3333

Pour vérifier si le serveur fonctionne, tapez dans un terminal:

nc 192.168.0.1 3333

Ce qui doit vous faire apparaître:

Hello, I'm 192.168.0.1 server

et se mettra en attente...

Vous pouvez simplement arrêter votre connexion au serveur en pressant [CTRL+C] sur le terminal client.

Pour couper le serveur, pressez de la même manière les touches [CTRL+C] pour arrêter d'écouter sur le port choisi.

| Commencez par la simplicité Si vous préférez tester directement avec un service plus complexe, notez que vous risquez de devoir régler plusieurs problématique en même temps. Il est donc préférable d'utiliser un système simple pour commencer. Le script ci-dessus permet de tester sans problème une configuration LVS |

Si vous répondez à toutes ces contraintes, vous pouvez continuer

matériel

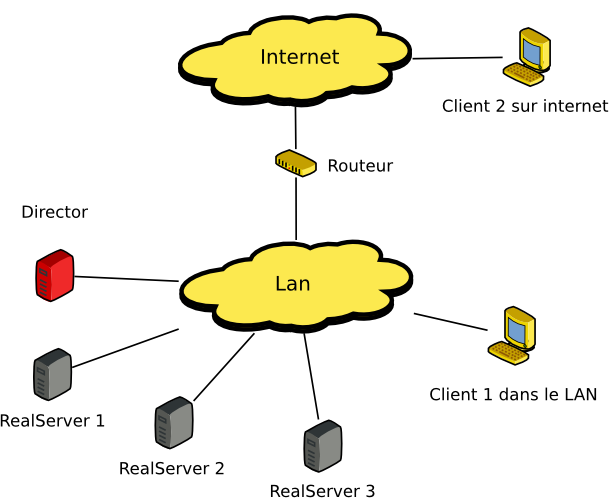

Au moins une carte réseau devra être présente sur chaque serveur réel et le maître. Il vous faudra donc au mois 3 machines.

- un serveur de répartition que nous nommerons «director»

- un ou plusieurs serveurs que nous nommerons «realserver1, realserver2, ... realserverN»

- une machine «cliente» qui ne doit pas faire parti du LVS afin de tester notre installation

Si vous n'avez que 2 machines, vous pouvez utiliser des serveur virtuels en travaillant avec Qemu ou VirtualBox... mais cela n'est pas conseillé. Sachez que la configuration des machines réelles ou du director ne doivent pas nécessairement être puissante pour tester ce type d'installation.

En ce qui concerne les cartes réseau, vous devez utiliser des carte ethernet ou wifi supportant le multicast. Si cela n'est pas le cas, vous devrez utiliser 2 cartes réseau.

Le mode MULTICAST permet à une carte réseau de répondre à plusieurs adresses IP. Nous allons utiliser ce mode pour créer une interface LVS qui répondra à une adresse spécifique. Pour vérifier si votre carte répond à ce mode, utiliser cette commande:

su -lc "ifconfig eth0 | grep MULTICAST"

Cette commande doit retourner quelque chose du type:

UP BROADCAST RUNNING MULTICAST MTU:1500 Metric:1

Vérifiez simplement que le mot "MULTICAST" appairait bien dans la ligne retournée, si ce n'est pas le cas, il faudra utiliser 2 cartes réseau et remplacer les termes "eth0:virt" de cette article par le nom de l'interface supplémentaire que vous utiliserez (par exemple eth1)

Principes

Le principe LVS est simple. Le «director» va assigner une interface réseau comme étant "virtuelle", en d'autres termes cette interface ne pourra plus être utilisée pour administrer le serveur lui même mais servira à répartir la charge sur d'autres machines.

Trois technique de simulation LVS existent:

- LVS-NAT

- LVS DR

- LVS-TUN

L'interface virtuelle sera purement virtuelle (exemple: eth0 = interface réelle, eth0:virt = interface virtuelle) ou sera une carte réseau supplémentaire (par exemple eth0 et eth1).

Mise en place

Dans les exemples qui vont suivre, nous utiliserons des serveurs ayant tous une seule carte réseau et nous créerons des interfaces virtuelles.

Nous aurons besoin d'un réseau avec au moins un des deux client, un director, un realserver et un routeur:

| A propos des schémas qui suivront Les schémas qui vont suivre ne sont pas des schémas physiques mais fonctionnels. Le seul schéma physique utilisé est et restera celui présenté ci-dessus pour la suite. |

Présentation de LVS-NAT

Le LVS-NAT utilise la traduction d'adresse pour répartir la charge sur les serveur réels. Les serveurs réels ne pourrons pas répondre directement au(x) client(s) mais utiliseront le director comme passerelle (gateway).

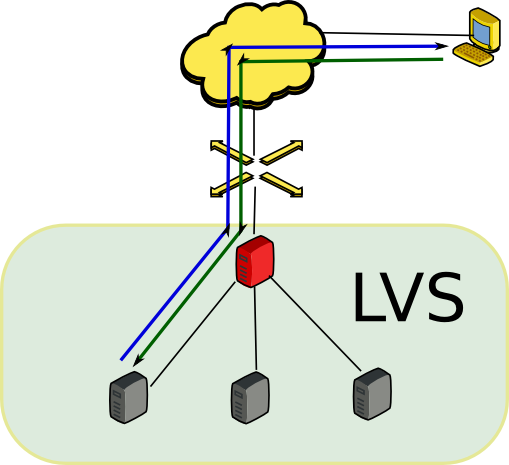

Le but est de réaliser un système capable de réaliser ce type de réponse:

Le client envoi des paquets (ligne verte sur le schéma) sur une adresse donnée, le serveur Director (en rouge) va faire transiter les paquets vers un des serveur réels (en gris sur le schéma). Le choix du serveur réel se fera selon un algorithme précis (Round Robin, Least Connection...).

Afin de retourner les paquets de réponse au client, le Director servira de passerelle. Les paquets suivront le chemin en bleu lors du retour.

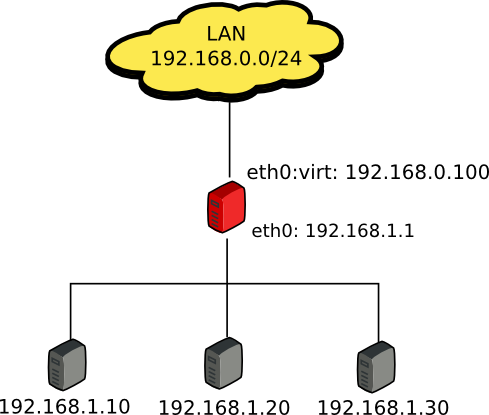

Ici, l'adresse virtuelle du LVS doit se trouver sur le même réseau que le routeur par défaut et/ou le client. Les interfaces réelles (du director et des serveurs réels) seront sur un autre réseau.

Les paquets qui arriveront sur l'adresse du LVS 192.168.0.100 vont transiter vers l'un des deux serveurs réels selon l'algorithme utilisé. Le serveur réel traitera le paquet et utilisera le director comme passerelle pour retourner la réponse au client.

Configuration IP

Pour créer un LVS-NAT, le serveur director ainsi que les serveurs réels doivent être dans un autre réseau. Ainsi, le LAN étant un réseau 192.168.0.0/24, nous allons définir les adresse réseau du LVS de cette manière:

- Director: 192.168.1.1, masque de sous-réseau 255.255.255.0

- RealServer 1: 192.168.1.10, masque de sous-réseau 255.255.255.0

- RealServer 2: 192.168.1.20, masque de sous-réseau 255.255.255.0

- RealServer 3: 192.168.1.30, masque de sous-réseau 255.255.255.0

| Attention ! Vous devez utiliser deux sous réseau, mais cela implique qu'un client dans la LAN 192.168.0.0/24 ne pourra pas se connecter directement à un serveur réel. Pensez à ajouter des routes sur le routeur principal si vous désirez pouvoir y accèder ! |

Afin de pouvoir utiliser le LVS comme un serveur, l'adresse virtuelle que nous assignerons sera dans le LAN 192.168.0.0/24. Le schéma fonctionnel aura donc cette forme:

Sur le director

Il faut que le serveur director soit une passerelle réseau pour les serveur réels.

#notre DIRECTOR devient une passerelle, il faut accepter de redirriger les paquets echo "1" >/proc/sys/net/ipv4/ip_forward

Inutile d'utiliser iptables, ce sera ipvsadm qui se chargera de la traduction d'adresse.

Créons ensuite une interface virtuelle pour le LVS qui doit se trouver sur le réseau local client (192.168.0.0/24):

#ajout de l'interface virtuelle eth0:virt avec une adresse dans le réseau 192.168.0.0/24 ifconfig eth0:virt 192.168.0.100 netmask 255.255.255.0 broadcast 192.168.0.255 up

Désormais, eth0 peut répondre à deux adresses, 192.168.1.1 ou 192.168.0.100

Reste à configurer la répartition:

#on vide la table ipvsadm ipvsadm -C #on ajoute notre service fonctionnant sur le port 10123, #utilisons l'algorithme Round Robin (rr): #le module ip_vs_rr doit être chargé modeprobe ip_vs modeprobe ip_vs_rr ipvsadm -A -t 192.168.0.100:10123 -s rr #ajoutons les deux serveurs réels qui répondront à la demande: # notez: option -m => masquerade NAT ipvsadm -a -t 192.168.0.100:10123 -r 192.168.1.10:10123 -m -w 1 ipvsadm -a -t 192.168.0.100:10123 -r 192.168.1.20:10123 -m -w 1 ipvsadm -a -t 192.168.0.100:10123 -r 192.168.1.30:10123 -m -w 1

L'option la plus importante est -m qui demande l'utilisation de «masquerading», comprennez «NAT».

Sur les serveurs réels

Il faut configurer les serveurs réels pour leur assigner une adresse IP d'un réseau différent du réseau local client. Nous assignons le serveur director comme passerelle par défaut.

#on ne forward pas les paquets sur le réseau: echo "0" >/proc/sys/net/ipv4/ip_forward #Vérifions si nous pouvons pinger l'adresse de routage: ping -c 1 192.168.1.1 #et voyons si on arrive à pinger l'adresse virtuelle #de DIRECTOR: ping -c 1 192.168.0.100 #si oui, on défini que le routeur par défaut est DIRECTOR: route add default gw 192.168.0.100

Il est temps de lancer notre service sur chaque serveur réel. Si vous utilisez le script bash présenté dans les Prérequis, vous pouvez exécuter cette commande:

#sur le realserver 1 /tmp/helloserver.sh 192.168.1.10 10123

#sur le realserver 2 /tmp/helloserver.sh 192.168.1.20 10123

#sur le realserver 3 /tmp/helloserver.sh 192.168.1.30 10123

Nous sommes prêt pour tester notre LVS-NAT

Test sur client

A partir de maintenant, vous pouvez tester avec un client de vous connecter à 192.168.0.100:10123. Chaque appel sera dirigé vers un des serveurs réels via le director. L'algorithme utilisé Round Robin fera transiter les paquets sur chaque serveur à tour de rôle. Ouvrez 3 terminaux et tapez:

#sur le terminal 1 $ nc 192.168.0.100 10123 Hello, I'm 192.168.1.10 server

#sur le terminal 2 $ nc 192.168.0.100 10123 Hello, I'm 192.168.1.20 server

#sur le terminal 3 $ nc 192.168.0.100 10123 Hello, I'm 192.168.1.30 server

Nous avons donc bel et bien 3 serveurs qui nous ont répondu alors que nous avons appelé une seule et unique adresse.

Ici, le service d'exemple affiche l'adresse réelle du serveur réel, mais dans un environnement de producition réel - par exemple Apache - en prenant en compte que vous ayez une copie conforme de votre site sur chaque serveur, vous aurez l'impression de ne voir qu'un seul et unique serveur: 192.168.0.100.

C'est le principe du LVS. Nous simulons un seul serveur mais il y a en réalité plusieurs serveurs qui répondent de la même manière.

Pour fermer une connection cliente, pressez [CTRL+C] dans le terminal

Contrôler les processus sur le Director

ipvsadm peut vous fournir des informations sur l'état de la répartition.

Sur le Director, tapez la commande

ipvsadm

Dans le cas où un seul client est connecté au LVS, le résultat fera apparaître:

Prot LocalAddress:Port Scheduler Flags -> RemoteAddress:Port Forward Weight ActiveConn InActConn TCP 192.168.0.100:10123 rr -> 192.168.1.10:10123 Masq 1 1 0 -> 192.168.1.20:10123 Masq 1 0 0 -> 192.168.1.30:10123 Masq 1 0 0

La colonne «ActiveConn» précise que le serveur 192.168.1.10 est connecté à un client. La colonne «Forward» indique que nous utilisons le mode «Masq» pour «masquerading» ( ou NAT).

Si vous ouvrez une connexion cliente supplémentaire sans fermer la première:

Prot LocalAddress:Port Scheduler Flags -> RemoteAddress:Port Forward Weight ActiveConn InActConn TCP 192.168.0.100:10123 rr -> 192.168.1.10:10123 Masq 1 1 0 -> 192.168.1.20:10123 Masq 1 1 0 -> 192.168.1.30:10123 Masq 1 0 0

Cette fois nous voyons bien 2 clients connectés.