Introduction à la sécurité sous Fedora

Article en cours de rédaction ou de modification !

Le présent article est actuellement en cours de rédaction ou de modification.

Adressez-vous à la personne en charge pour toute proposition ou modification.

| Avertissement: Cet Article n'a pas pour but de vous expliquez comment pirater une machine, mais au contraire de définir les points faibles de vos serveurs ou machines, pour évité des attaques incongrues. |

Présentation

Nmap pour « Network Mapper » est un logiciel libre qui permet l'exploration réseau et des audits de sécurité. Sa rapidité et sa facilité nous permet de scanner d'un simple hôte local à un réseau de plusieurs machines. Ce logiciel est devenu une référence chez les administrateurs réseau, car il permet une large vu de la sécurité du réseau. Il nous permet de déterminer les hôtes présents sur le réseau, de détecter leur OS, sa version, les services qui y sont exécutés et leurs versions. Il permet aussi de "voir" quels paquets et quels ports sont filtrés par le pare-feu. Dans cet article nous allons voir comment détecter les ports qui sont ouverts et non protégés, et quels services trounent dessus.

Installation

- Pour l'installer

Ouvrez un terminal et tapez:

su -c 'yum install nmap'

- Pour le désinstaller :

su -c 'rpm -e nmap'

Utilisation

Scan d'une seule machine:

Dans un terminal tapez:

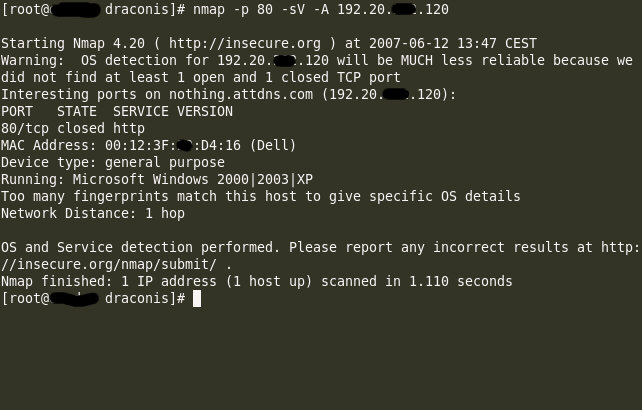

#nmap -p 80 -sV -A 192.168.X.X

- -p 80: Signifie que l'on écoute le port 80 sur l'adresse Ip, pour écouter sur un autre port par exemple le "42", il faut mettre "-p 42", sil'on veut scanné tous les ports ne pas mettre cette option.

- -sV: Nous permet d'afficher les services et leurs version qui tournent sur les ports ouverts.

- -A: Détecte l'os et nous donne sa version.

---

[Exemple]

Décryptons les informations à l'écran.

80/tcp closed http

Cette ligne nous informe qu'il a bien trouvé le port 80. Nous apprenons aussi qu'il est fermé depuis l'exterieur "tcp closed". Dernière indication le servicequi tourne derrière le port est du Http. Comme le port est fermé nous ne pouvons voir la version du service, ceci n'est possible que si le port est ouvert

MAC Address: 00:12:3F:xx:D4:16 (Dell) Device type: general purpose Running: Microsoft Windows 2000|2003|XP

L'option -A nous à permit d'obtenir ces informations.

Network Distance: 1 hop

Informe sur le nombre de noeuds réseaux nmap a du traversé avant de joindre l'hôte réseau.