« SELinux » : différence entre les versions

(Bafouille sur les types) |

m (Ooops, typo) |

||

| Ligne 131 : | Ligne 131 : | ||

=== Types === | === Types === | ||

Un type SELinux est en quelque sorte un regroupement d'objets sur leur similarité d'un point de vue sécurité ; qui ne sont donc pas liés à un contexte ou à un ficheir particulier. Par exemple, les dosseirs personnels des utilisateurs peuvent conteniur des contenus très différents, donc la particularité commune est d'appartenir à un utilisateur ; on trouvera dans ce cas précis le type <code>home_user_t</ | Un type SELinux est en quelque sorte un regroupement d'objets sur leur similarité d'un point de vue sécurité ; qui ne sont donc pas liés à un contexte ou à un ficheir particulier. Par exemple, les dosseirs personnels des utilisateurs peuvent conteniur des contenus très différents, donc la particularité commune est d'appartenir à un utilisateur ; on trouvera dans ce cas précis le type <code>home_user_t</code>. | ||

=== Niveau === | === Niveau === | ||

Version du 27 décembre 2011 à 22:50

Article en cours de rédaction ou de modification !

Le présent article est actuellement en cours de rédaction ou de modification.

Adressez-vous à la personne en charge pour toute proposition ou modification.

Introduction

SELinux, qu'est-ce que c'est ? À quoi ça sert ? Comment faire pour gérer tout ça ?

Ce tutoriel essaie de vous expliquer ces différents points, et peut-être un peu plus encore.

SELinux, c'est quoi ?

SElinux - pour « Security-Enhanced Linux » - permet de définir des politiques d'accès à différents éléments du système d'exploitation. Ces éléments peuvent être des processus (démons), ou encore des fichiers.

| Fichiers sous Linux Sous Linux, tout est fichier... Les disques, les processus, les interfaces réseau, les informations concernant la mémoire ou le CPU, etc... Et même la dernière lettre que vous avez envoyée à votre grand-mère ! ;-) À chaque élément de votre ordinateur, matériel compris, correspond un fichier ; SELinux permet donc de contextualiser l'accès à énormément de choses. |

Chaque processus est confiné à un (voire plusieurs) domaine, et les fichiers sont étiquetés en conséquence. Pour simplifier, un processus ne peut accéder qu'aux fichiers étiquetés pour le domaine auquel il est confiné.

L'on peut considérer que SELinux apporte une couche supplémentaire aux traditionnels droits d'accès aux fichiers Unix. Bien que cette définition soit sûrement quelque peu simpliste, elle permet de comprendre un peu mieux les problèmes que vous pouvez rencontrer avec SELinux.

SELinux vient améliorer la sécurité des serveurs sur lesquels il est déployé. Si un processus est corrompu sur un serveur, il n'aura tout de même accès qu'aux fichiers étiquetés pour y-celui ; et ne pourra rien faire d'autre que ce pour quoi il a été défini au départ.

SELinux n'a pas vocation à remplacer quelque système de sécurité existant, mais plutôt de les compléter. Aussi, la mise en place de politiques de sécurité (programmes à jour, firewalls, mots de passe complexes et modifiées régulièrement, ...) reste bien évidement de mise.

Les modes

SELinux propose trois modes différents :

- « Appliqué » (Enforcing) : il s'agit du mode proposé par défaut à l'installation de Fedora. Dans ce mode, les accès sont restreints en fonction des règles SELinux en vigueur sur la machine.

- « Permissif » (Permissive) : ce mode est généralement à considérer comme un mode de déboguage. En mode permissif, les règles SELinux seront interrogées, les erreurs d'accès logguées, mais l'accès ne sera pas bloqué. Ce mode peut être utile pour constater l'ensemble des erreurs SELinux posées par un processus particulier, par exemple.

- « Désactivé » (Disabled) : SELinu est désactivé. Rien ne sera restreint, rien ne sera loggué :-)

La commande getenforce vous informera sur le mode actuellement actif sur votre machine.

La commande setenforce permet de basculer de façon temporaire (la modification ne sera pas prise ne compte au prochain redémarrage de votre machine) entre les modes Appliqué et Permissif. Si vous souhaitez rendre la modification permanente, utilisez setenforce 1 pour activer le mode Appliqué ou setenforce 0 pour activer le mode Permissif.

Le changement de mode peut également être appliqué via l'interface graphique system-config-selinux.

| Attention ! Lorsque SELinux est exécuté en mode permissif ou s'il est désactivé, les nouveaux fichiers crées ne porteront aucune étiquette. Lorsque SELinux sera réactivé, cela pourra poser des problèmes, et il vous faudra donc re-étiqueter l'intégralité de votre système. Pour ce faire, entrez la commande suivante : $ su -lc 'touch /.autorelabel' puis redémarrez votre système. Au démarrage, l'intégralité de vos fichiers sera ré-étiquettée, cela peut prendre un certain temps ; à plus forte raison si vous avez beaucoup de fichiers. |

L'état actuel

Pour connaître l'état général (activé ou désactivé, mode courant, politique chargée, etc...), utilisez la commande sestatus :

$ sestatus SELinux status: enabled SELinuxfs mount: /selinux Current mode: enforcing Mode from config file: enforcing Policy version: 23 Policy from config file: targeted

D'une façon générale, vous pouvez consulter les informations de l'actuel contexte SELinux avec l'argument -Z (cet argument est reconnu par ps, ls, ...).

- liste des contextes pour tous les processus :

$ ps -ef -Z LABEL UID PID PPID C STIME TTY TIME CMD system_u:system_r:init_t:s0 root 1 0 0 May09 ? 00:00:02 /sbin/init system_u:system_r:kernel_t:s0 root 2 0 0 May09 ? 00:00:00 [kthreadd] system_u:system_r:kernel_t:s0 root 3 2 0 May09 ? 00:00:00 [migration/0] system_u:system_r:kernel_t:s0 root 4 2 0 May09 ? 00:00:12 [ksoftirqd/0] [...]

- liste des contextes pour le processus httpd

$ ps -ef -Z | grep httpd system_u:system_r:httpd_t:s0 root 2792 1 0 May09 ? 00:00:18 /usr/sbin/httpd system_u:system_r:httpd_t:s0 apache 13928 2792 0 May13 ? 00:00:01 /usr/sbin/httpd system_u:system_r:httpd_t:s0 apache 18787 2792 0 May10 ? 00:00:07 /usr/sbin/httpd system_u:system_r:httpd_t:s0 apache 18899 2792 0 May10 ? 00:00:08 /usr/sbin/httpd system_u:system_r:httpd_t:s0 apache 18901 2792 0 May10 ? 00:00:08 /usr/sbin/httpd system_u:system_r:httpd_t:s0 apache 18902 2792 0 May10 ? 00:00:09 /usr/sbin/httpd system_u:system_r:httpd_t:s0 apache 18904 2792 0 May10 ? 00:00:07 /usr/sbin/httpd system_u:system_r:httpd_t:s0 apache 18906 2792 0 May10 ? 00:00:09 /usr/sbin/httpd system_u:system_r:httpd_t:s0 apache 18907 2792 0 May10 ? 00:00:10 /usr/sbin/httpd system_u:system_r:httpd_t:s0 apache 18910 2792 0 May10 ? 00:00:07 /usr/sbin/httpd system_u:system_r:httpd_t:s0 apache 18911 2792 0 May10 ? 00:00:10 /usr/sbin/httpd system_u:system_r:httpd_t:s0 apache 19219 2792 0 May12 ? 00:00:01 /usr/sbin/httpd system_u:system_r:httpd_t:s0 apache 19263 2792 0 May12 ? 00:00:01 /usr/sbin/httpd system_u:system_r:httpd_t:s0 apache 19265 2792 0 May12 ? 00:00:01 /usr/sbin/httpd system_u:system_r:httpd_t:s0 apache 19266 2792 0 May12 ? 00:00:01 /usr/sbin/httpd

- contexte des fichiers du dossier /var/www/ :

$ ls -alZ /var/www/ drwxr-xr-x root root system_u:object_r:httpd_sys_content_t:s0 . drwxr-xr-x root root system_u:object_r:var_t:s0 .. drwxr-xr-x root root system_u:object_r:httpd_sys_script_exec_t:s0 cgi-bin drwxr-xr-x root root system_u:object_r:httpd_sys_content_t:s0 error drwxr-xr-x root root system_u:object_r:httpd_sys_content_t:s0 html drwxr-xr-x root root system_u:object_r:httpd_sys_content_t:s0 icons drwxr-xr-x root root system_u:object_r:httpd_sys_content_t:s0 manual

Les contextes des différents fichiers sur votre système sont définis par les règles SELinux installées sur votre système. Additionnellement, certains paquets peuvent fournir leur propres modules SELinux (pour la simple et bonne raison que la politique en question n'est pas intégrée à la liste générale). Dans ce cas, on peut rencontrer deux cas de figure :

- les paquets qui intègrent directement le module SELinux (BackupPC, certains programmes PHP, ...)

- les paquets qui fournissent le module SELinux sous forme de sous paquet (memcached, pure-ftpd, ...)

Dans les deux cas de figure énoncés ci-dessus, le module SELinux va fournir un ensemble de règles qui permettront au programme de fonctionner correctement dans un environnement protégé par SELinux.

Comprendre un contexte SELinux

Un contexte SELinux est présenté de la manière suivante :

utilisateur:rôle:type:niveau

Pour le contexte du dossier /var/www/html :

system_u:object_r:httpd_sys_content_t:s0 html

Nous avons donc :

- l'utilisateur system_u,

- le rôle object_r,

- le type httpd_sys_content_t,

- et le niveau s0.

Utilisateurs

Tout utilisateur Linux est mappé à un utilisateur SELinux par la politique actuelle. Ce mappage permet l'héritage des droits et restrictions de l'utilisateur SELinux correspondant.

La liste des utilisateurs SELinux peut être obtenue avec la commande semanage login -l :

$ su -lc 'semanage login -l' Nom pour l'ouverture de session Identité SELinux Intervalle MLS/MCS __default__ unconfined_u s0-s0:c0.c1023 root unconfined_u s0-s0:c0.c1023 system_u system_u s0-s0:c0.c1023

Rôles

Les rôles sont l'intermédiaire entre les utilisateurs et les domaines SELinux. Les domaines sont accessibles par des rôles définis, et les rôles sont eux-mêmes accessibles par des utilisateurs définis.

Types

Un type SELinux est en quelque sorte un regroupement d'objets sur leur similarité d'un point de vue sécurité ; qui ne sont donc pas liés à un contexte ou à un ficheir particulier. Par exemple, les dosseirs personnels des utilisateurs peuvent conteniur des contenus très différents, donc la particularité commune est d'appartenir à un utilisateur ; on trouvera dans ce cas précis le type home_user_t.

Niveau

Pour quoi faire ?

Chaque processus est confiné à son propre domaine, et ne pourra pas accéder à des informations qui ne sont pas placées dans le bon contexte. Il est possible de connaître la liste des contextes auxquels peut accéder un processus à l'aide de la commande sesearch. Pour le processus httpd par exemple :

$ sesearch --allow -s httpd_t -c file -p write

WARNING: This policy contained disabled aliases; they have been removed.

Found 29 semantic av rules:

allow httpd_t httpd_t : file { ioctl read write getattr lock append } ;

allow httpd_t httpd_var_lib_t : file { ioctl read write create getattr setattr lock append unlink link rename open } ;

allow httpd_t httpd_var_run_t : file { ioctl read write create getattr setattr lock append unlink link rename open } ;

allow httpd_t httpd_lock_t : file { ioctl read write create getattr setattr lock append unlink link rename open } ;

allow @ttr2119 xdm_home_t : file { ioctl read write getattr lock append } ;

allow httpd_t @ttr2306 : file { ioctl read write create getattr setattr lock append unlink link rename open } ;

allow httpd_t squirrelmail_spool_t : file { ioctl read write create getattr setattr lock append unlink link rename open } ;

allow httpd_t httpd_cache_t : file { ioctl read write create getattr setattr lock append unlink link rename open } ;

allow httpd_t httpd_tmpfs_t : file { ioctl read write create getattr setattr lock append unlink link rename open } ;

allow httpd_t httpd_tmp_t : file { ioctl read write create getattr setattr lock append unlink link rename open } ;

allow httpd_t httpd_squirrelmail_t : file { ioctl read write create getattr setattr lock append unlink link rename open } ;

allow @ttr2119 user_tmp_t : file { ioctl write getattr lock append } ;

allow httpd_t httpd_squid_content_rw_t : file { ioctl read write create getattr setattr lock append unlink link rename open } ;

allow httpd_t httpd_awstats_content_rw_t : file { ioctl read write create getattr setattr lock append unlink link rename open } ;

allow httpd_t httpd_apcupsd_cgi_content_rw_t : file { ioctl read write create getattr setattr lock append unlink link rename open } ;

allow httpd_t public_content_rw_t : file { ioctl read write create getattr setattr lock append unlink link rename open } ;

allow httpd_t httpd_prewikka_content_rw_t : file { ioctl read write create getattr setattr lock append unlink link rename open } ;

allow @ttr2119 root_t : file { ioctl read write create getattr setattr lock append unlink link rename open } ;

allow httpd_t httpd_w3c_validator_content_rw_t : file { ioctl read write create getattr setattr lock append unlink link rename open } ;

allow httpd_t cifs_t : file { ioctl read write create getattr setattr lock append unlink link rename open } ;

allow httpd_t nfs_t : file { ioctl read write create getattr setattr lock append unlink link rename open } ;

allow httpd_t httpd_user_content_rw_t : file { ioctl read write create getattr setattr lock append unlink link rename open } ;

allow httpd_t @ttr0804 : file { ioctl read write create getattr setattr lock append unlink link rename open } ;

allow httpd_t httpd_munin_content_rw_t : file { ioctl read write create getattr setattr lock append unlink link rename open } ;

allow httpd_t httpd_bugzilla_content_rw_t : file { ioctl read write create getattr setattr lock append unlink link rename open } ;

allow httpd_t httpd_nagios_content_rw_t : file { ioctl read write create getattr setattr lock append unlink link rename open } ;

allow httpd_t httpd_sys_content_rw_t : file { ioctl read write create getattr setattr lock append unlink link rename open } ;

allow httpd_t httpd_sys_content_rw_t : file { ioctl read write create getattr setattr lock append unlink link rename open } ;

allow httpd_t httpd_cvs_content_rw_t : file { ioctl read write create getattr setattr lock append unlink link rename open } ;

Tout fichier qui ne serait pas étiqueté avec l'un des contextes listés ne serait pas accessible par le processus httpd ; donc votre serveur apache n'aurait pas le droit de lire le fichier, et ce même si les droits unix le lui permettent.

Dans la pratique...

Dans la pratique, nous prendrons l'exemple d'un simple fichier html, que l'on souhaite servir avec apache.

Pour les besoins de l'exercice, créons un dossier de travail dans /var/www/html (pensez à remplacer utilisateur par le nom de votre utilisateur courant) :

$ su -lc 'mkdir /var/www/html/selinux && chown -R utilisateur:utilisateur /var/www/html/selinux'

Créez le fichier HTML nommé index.html, et insérez-y par exemple le code suivant :

<!DOCTYPE html PUBLIC "-//W3C//DTD XHTML 1.1//EN" "http://www.w3.org/TR/xhtml11/DTD/xhtml11.dtd"> <html xmlns="http://www.w3.org/1999/xhtml" xml:lang="fr"> <head> <title>Test de SELinux</title> <meta http-equiv="Content-Type" content="text/html; charset=UTF-8" /> </head> <body> <p>SELinux me permet d'afficher cette page, il est fort aimable (et son orchestre, bien sûr...).</p> </body> </html>

Voyons maintenant ce que tout cela donne, du point de vue du contexte SELinux :

$ ls -alZ /var/www/html/selinux/ drwxr-xr-x trasher trasher unconfined_u:object_r:httpd_sys_content_t:s0 . drwxr-xr-x root root system_u:object_r:httpd_sys_content_t:s0 .. -rw-rw-r-- trasher trasher unconfined_u:object_r:httpd_sys_content_t:s0 index.html

Avec un navigateur web (firefox, arora, lynx, ou autre !), ouvrez maintenant l'URL : http://localhost/selinux/index.html. Vous vous rendrez compte que ça fonctionne, c'est super !

Bon, alors, pourquoi ça fonctionne ?

En inspectant la sortie de ls sur le dossier /var/www/html/selinux, vous pourrez constater que le dossier sont étiquetés httpd_sys_content_t ; et que c'est un des contextes auquel le processus httpd peut accéder ; SELinux a donc permis à apache d'accéder à ce fichier.

Tentons une seconde manipulation :

$ cp /var/www/html/selinux/index.html /tmp/selinux.html && mv /tmp/selinux.html /var/www/html/selinux/

Voyons ce que racontent les contextes SELinux :

$ ls -alZ /var/www/html/selinux/ drwxr-xr-x trasher trasher unconfined_u:object_r:httpd_sys_content_t:s0 . drwxr-xr-x root root system_u:object_r:httpd_sys_content_t:s0 .. -rw-rw-r-- trasher trasher unconfined_u:object_r:httpd_sys_content_t:s0 index.html -rw-rw-r-- trasher trasher unconfined_u:object_r:user_tmp_t:s0 selinux.html

Maintenant, ouvrez l'URL http://localhost/selinux/selinux.html. Votre navigateur vous dira « Forbidden - You don't have permission to access /selinux/selinux.html on this server. ». setroubleshoot se manifestera également et vous indiquera que « SELinux empêche httpd d'utiliser des fichiers potentiellement mal étiquetés (./selinux.html). ».

Pourquoi ? La raison est simple : le fichier /var/www/html/selinux/selinux.html est étiqueté user_tmp_t ; contexte auquel le processus apache n'est pas autorisé à accéder, SElinux vous empêchera d'accéder à ce fichier.

Oui, mais...

Pourquoi le fichier /var/www/html/selinux/index.html a été étiqueté correctement, mais pas /var/www/html/selinux/selinux.html ?

La réponse réside dans la méthode que nous avons utilisée pour créer le fichier.

- pour index.html, nous avons créé et édité directement le fichier à son emplacement final. Dans ce cas, le contexte SELinux du parent est appliqué. En somme, tout fichier créé directement dans un répertoire possèdera le contexte définit par son parent, si cette définition s'applique de façon récursive (nous y reviendrons).

- pour le second fichier, voyons un peu plus en détails. Nous avons copié le fichier index.html vers /tmp/selinux.html. À ce moment là, notre fichier de destination a été créée avec le contexte par défaut de /tmp. Il s'agissait de la création d'un nouveau fichier également. Ensuite, nous avons utilisé la commande mv, et là réside toute la différence... mv déplace un fichier d'un emplacement à un autre, aucun nouveau fichier n'est créé, les droits et contexte SELinux sont donc conservés, ce qui a causé notre erreur ici !

Corriger un contexte

Vous aurez deux possibilités généralement pour corriger un contexte de fichier erroné :

- spécifier un contexte « manuellement »

- restaurer le contexte par défaut du chemin

La première solution exige que vous sachiez ce que vous êtes en train de faire. Il ne s'agit pas ici d'attribuer un contexte SELinux au hasard, ni de donner trop de droits à apache sur ce fichier (nous ne souhaitons pas par exemple autoriser apache à écrire dans le dossier ou dans le fichier).

La seconde solution se base sur les règles SELinux installées sur votre système (qu'elles proviennent d'un paquet spécifique ou des règles enforced).

Restauration du contexte "par défaut"

La commande matchpathcon vous indique quel contexte devrait posséder votre fichier :

$ matchpathcon /var/www/html/selinux/selinux.html /var/www/html/selinux/selinux.html system_u:object_r:httpd_sys_content_t:s0

Dans notre cas, restaurer le contexte qui aurait du être appliqué (httpd_sys_content_t) fera l'affaire, essayons donc cela :

$ su -lc 'restorecon -v /var/www/html/selinux/selinux.html' restorecon reset /var/www/html/selinux/selinux.html context unconfined_u:object_r:user_tmp_t:s0->system_u:object_r:httpd_sys_content_t:s0

restorecon permet de restaurer le(s) contexte(s) original(aux) du ou des chemins spécifiés. On voit ici que le contexte de notre fichier erroné est passé de user_tmp_t à httpd_sys_content_t. Notre fichier est désormais accessible par apache, et l'URL http://localhost/selinux/selinux.html fonctionne désormais :-)

Modification du contexte selon vos besoins

Parfois, il peut être nécessaire de spécifier par vous mêmes le contexte désiré. Cela peut être du au fait qu'un fichier se trouve dans un dossier qui n'est à la base pas prévu pour cette utilisation, il peut s'agir d'un paquet qui ne prend pas en compte SELinux, ou d'un programme que vous installez à la main, ...

Par exemple, les empaqueteurs de projets PHP pour Fedora rencontrent souvent ce cas de figure. En effet, les règles d'empaquetage spécifient que les fichiers du programme doivent se trouver dans /usr/share. Seulement voilà, le contexte par défaut de ce dossier n'autorise pas apache à le lire :

$ matchpathcon /usr/share/ /usr/share system_u:object_r:usr_t:s0

Tout dossier ou fichier créé dans /usr/share obtiendra alors un contexte SELinux usr_t, auquel apache n'a pas accès (se reporter à la liste des contextes auxquels apache peut avoir accès, plus haut dans ce tutoriel).

En gros, pour apache, si vous souhaitez placer des fichiers ou dossiers qui doivent être accessibles en dehors de /var/www, vous aurez à en modifier le contexte SELinux.

Deux solutions sont possibles :

- chcon

- semanage

chcon permet de changer le contexte SELinux d'un fichier ou dossier donné, mais pas de façon permanente. Je m'explique : pour le cas qui nous a préoccupés plus tôt, nous avions un fichier étiquetté user_tmp_t au lieu de httpd_sys_content_t. Nous aurions pu, au lieu d'utiliser restorecon, entrer plutôt :

$ su -lc 'chcon -t httpd_sys_content_t /var/www/html/selinux/selinux.html'

Cette façon de faire n'aurait posé aucun problème.

En revanche, si nous utilisons chcon pour placer un autre contexte sur le fichier, par exemple unconfined_t :

$ su -lc 'chcon -t unconfined_t /var/www/selinux/selinux.html

Ça fonctionnera comme escompté, bien entendu, mais au prochain ré-étiquetage du disque ou à la prochaine utilisation de restorecon sur le fichier ou sur ses parents, le fichier sera ré-étiquetté avec le contexte de son plus proche parent pour lequel un contexte spécifique est défini, en l'occurrence /var/www.

semanage, en revanche, ne vous permet pas de modifier directement le contexte d'un fichier ou d'un dossier, mais de définir un contexte par défaut qui sera appliqué par restorecon ou lors d'un ré-étiquetage du système de fichiers. Cette solution est donc à privilégier lorsque l'on souhaite placer un contexte qui restera (si vous vous bornez à utiliser chcon pour corriger un problème, il y a des chances que dans quelque temps le contexte soit réinitialisé et que vous vous demandiez pourquoi [et je parle en connaissance de cause ;-)])

| Chemins gérés via semanage Les chemins déclarés via semanage sont stockés dans le fichier : /etc/selinux/targeted/contexts/files/file_contexts.local |

Admettons que - pour une raison ou une autre - vous souhaitiez déplacer le dossier /var/www/html/selinux vers /srv/web/selinux/ (nous créerons un lien dans /var/www/html pour accéder à nos pages) :

# mkdir /srv/web # mv /var/www/html/selinux /srv/web/ # cd /var/www/html # ln -s /srv/web/selinux . # ls -alZ /srv/web/ drwxr-xr-x root root unconfined_u:object_r:var_t:s0 . drwxr-xr-x root root system_u:object_r:var_t:s0 .. drwxr-xr-x trasher trasher unconfined_u:object_r:httpd_sys_content_t:s0 selinux

Les pages http://localhost/selinux/index.html et http://localhost/selinux/selinux.html fonctionneront correctement pour le moment (souvenez-vous que la command mv conserve le contexte et les droits des fichiers et dossiers. Si nous lançons restorecon :

# restorecon -R -v /srv/web restorecon reset /srv/web/selinux context unconfined_u:object_r:httpd_sys_content_t:s0->system_u:object_r:var_t:s0 restorecon reset /srv/web/selinux/selinux.html context system_u:object_r:httpd_sys_content_t:s0->system_u:object_r:var_t:s0 restorecon reset /srv/web/selinux/index.html context unconfined_u:object_r:httpd_sys_content_t:s0->system_u:object_r:var_t:s0

Nos pages ne sont plus accessibles, de nouveau setroubleshoot nous informe : « SELinux empêche le démon httpd d'utiliser des fichiers potentiellement mal étiquetés /srv/web/selinux/selinux.html (var_t). ». Gênant, n'est-ce pas ?

Définissons donc à l'aide de semanage un contexte par défaut pour notre dossier /srv/web, ainsi que ses descendants :

# semanage fcontext -a -t httpd_sys_content_t '/srv/web(/.*)?'

Nous avons donc défini un contexte par défaut pour ce dossier, mais nous ne l'avons pas encore appliqué ! Un « petit coup » de restorecon fera cela très bien :

# restorecon -R -v /srv/web restorecon reset /srv/web context unconfined_u:object_r:var_t:s0->system_u:object_r:httpd_sys_content_t:s0 restorecon reset /srv/web/selinux context system_u:object_r:var_t:s0->system_u:object_r:httpd_sys_content_t:s0 restorecon reset /srv/web/selinux/selinux.html context system_u:object_r:var_t:s0->system_u:object_r:httpd_sys_content_t:s0 restorecon reset /srv/web/selinux/index.html context system_u:object_r:var_t:s0->system_u:object_r:httpd_sys_content_t:s0

Et voilà, vos pages sont de nouveau accessibles ! Facile, non ? Bon, je vous l'accorde, peut être pas tant que ça, mais on a connu plus rude.

Si vous avez effectué les tests proposés ici, mais que vous ne souhaitez pas les conserver, je vous recommande d'effectuer les opérations suivantes :

- suppression du contexte personnalisé pour /srv/web :

# semanage fcontext -d '/srv/web(/.*)?'

- suppression du lien symbolique dans /var/www/html :

# rm /var/www/html/selinux

- suppression du répertoire /srv/web

# rm -rf /srv/web/

Les booléens

Les booléens permettent de modifier une politique SELinux, sans avoir la moindre connaissance ou compétence sur le sujet de la rédaction de politiques. L'activation ou la désactivation d'un booléen ne requiert pas la compilation ou le rechargement d'un module.

Fedora comporte un certain nombre de booléens SELinux (127 pour Fedora 11) qui vont vous simplifier la vie...

Pour les lister, et obtenir quelques informations sur l'utilité de chacun, utilisez :

# semanage boolean -l

Pour simplement lister les booléens, sans aucune information complémentaire :

$ getsebool -a

| getsebool/setsebool versus semanage boolean La commande semanage est bien plus générique que getsebool et setsebool ; puisqu'elle permet d'intervenir sur beaucoup d'autres aspects que les booléens, alors que les secondes sont très spécifiques. De plus, semanage boolean ne peut-être lancé qu'en tant que root, getsebool et setsebool peuvent être lancées en tant qu'utilisateur simple. semanage boolean -l fournira quelques informations supplémentaire sur chacune des entrées, alors que getsebool -a se contentera de les lister. |

Si vous connaissez le nom du booléen désiré, vous pouvez entrer getsebool lenom.

Reprenons l'exemple d'apache :

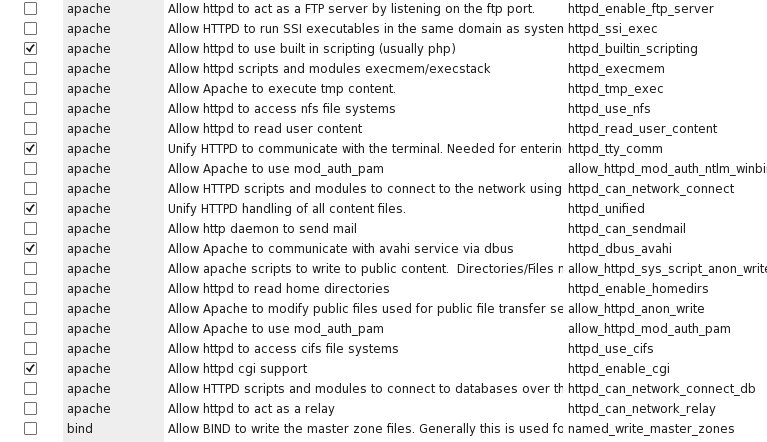

$ semanage boolean -l | grep httpd httpd_can_network_relay -> fermé Allow httpd to act as a relay httpd_can_network_connect_db -> fermé Allow HTTPD scripts and modules to connect to databases over the network. httpd_enable_cgi -> ouvert Allow httpd cgi support httpd_use_cifs -> fermé Allow httpd to access cifs file systems allow_httpd_mod_auth_pam -> fermé Allow Apache to use mod_auth_pam allow_httpd_anon_write -> fermé Allow Apache to modify public files used for public file transfer services. Directories/Files must be labeled public_content_rw_t. httpd_enable_homedirs -> ouvert Allow httpd to read home directories allow_httpd_sys_script_anon_write -> fermé Allow apache scripts to write to public content. Directories/Files must be labeled public_content_rw_t. httpd_dbus_avahi -> ouvert Allow Apache to communicate with avahi service via dbus httpd_can_sendmail -> fermé Allow http daemon to send mail httpd_unified -> ouvert Unify HTTPD handling of all content files. httpd_can_network_connect -> fermé Allow HTTPD scripts and modules to connect to the network using TCP. allow_httpd_mod_auth_ntlm_winbind -> fermé Allow Apache to use mod_auth_pam httpd_tty_comm -> ouvert Unify HTTPD to communicate with the terminal. Needed for entering the passphrase for certificates at the terminal. httpd_use_nfs -> fermé Allow httpd to access nfs file systems httpd_execmem -> fermé Allow httpd scripts and modules execmem/execstack httpd_builtin_scripting -> ouvert Allow httpd to use built in scripting (usually php) httpd_ssi_exec -> fermé Allow HTTPD to run SSI executables in the same domain as system CGI scripts. httpd_enable_ftp_server -> fermé Allow httpd to act as a FTP server by listening on the ftp port.

Prenons un cas précis que j'ai rencontré par le passé. J'ai installé je ne sais plus quelle application PHP sur mon serveur local (sous Fedora bien évidemment), ce devait être DotClear ou MediaWiki. J'ai voulu utiliser la possibilité d'envoyer des emails à l'aide de la fonction mail() de PHP ; et SELinux s'est joint à la fête, bloquant systématiquement l'envoi de mails par apache.

Pour ce cas, il suffit d'activer le booléen en question :

# setsebool -P httpd_can_sendmail on

L'option -P permet de rendre la directive permanente, et donc de la conserver en cas de ré-amorçage du système. Ne l'utilisez donc pas si vous n'êtes pas certain de ce que vous faites, ou si vous souhaitez juste tester quelque chose.

Interface graphique : system-config-selinux

Une interface graphique est disponible pour la gestion des différents paramètres de SELinux. Normalement, l'interface est installée par défaut, si tel n'était pas le cas, faites simplement :

$ su -lc 'yum -y install policycoreutils-gui'

Cet article n'a pas pour but d'être un tutoriel à l'utilisation d'une interface graphique, je n'aborderai ici que brièvement trois des possibilités de l'interface.

Lorsque vous lancez l'outile, vous vous retrouver face à un écran qui ressemble à ce qui suit :

La partie gauche, vous l'aurez compris, vous permet d'accéder aux différents aspects :

- les booléens,

- les règles des dossiers et fichiers (posées par la commande semanage fcontext abordée plus tôt dans ce tutoriel)

- ...

La partie droite, sur la capture d'écran ci dessus, vous permet de modifier le mode courant de SELinux (mais vous savez déjà que de le désactiver ou de le passer en mode permissif n'est pas une solution à vos soucis, n'est-ce pas ?).

La case « Ré-étiquettage » forcera le ré-étiquettage de l'intégralité de votre système (cela peut prendre du temps... beaucoup de temps... ;-))

La fenêtre qui suit vous aide à gérer les booléens SELinux :

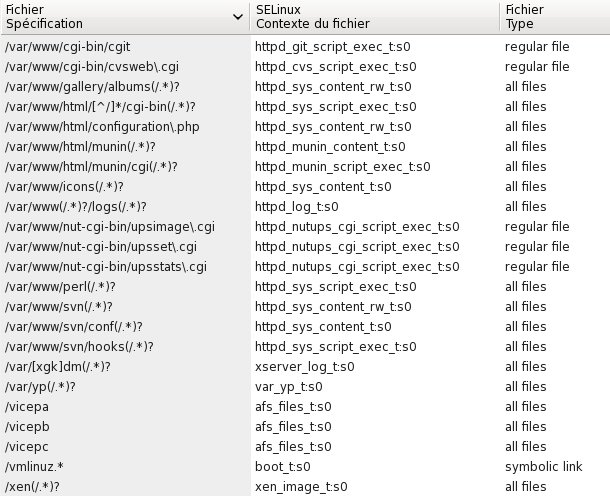

Le dernier exemple que je prendrai ici concerne les règles appliquées de façon permanente aux dossiers et aux fichiers :

Si vous avez utilisé la commande semanage fcontext, votre entrée devrait apparaître ici. La liste proposée correspond aux résultats que pourrait vous renvoyer matchpathcon.

Résumé des commandes

Voici un bref résumé des commandes qui peuvent être utiles lorsque l'on se frotte à SELinux...

- Consultation :

- sestatus : afficher le status actuel de SELinux,

- getenforce : obtenir le mode SELinux courant de votre machine,

- ls -Z : afficher la liste des fichiers et dossiers ainsi que leur contexte SELinux avec la commande ls (pour plus d'options, consultez le man ls),

- ps -Z : afficher la liste des processus ainsi que leur contexte SELinux avec la commande ps (pour plus d'options, consultez le man pas),

- sesearch : effectuer une recherche dans la politique actuellement configurée pour votre machine,

- getsebool : obtenir des informations sur les booléens,

- matchpathcon : afficher le contexte que devrait posséder un fichier.

- Modification

- setenforce : modifier le mode SELinux de votre machine,

- setsebool : modifier la valeur d'un booléen,

- restorecon : restaurer un contexte en fonction de la politique courante,

- chcon : modifier le contexte SELinux d'un fichier,

- semanage : gérer les politiques SELinux.

Pour plus d'informations sur l'une des commandes pré-citées, je vous invite à consulter la page de manuel correspondante (man macommande).

Sources

Ce tutoriel est inspiré des sources suivantes :

- Fedora Classroom SELinux Basics (les bases de SELinux) par Clint Savage

- Fedora Classroom The 4 key causes of SELinux errors (les 4 principales causes d'erreurs SELinux) par Dan Walsh

- SELinux User Guide 1.1 (guide de l'utilisateur SELinux version 1.1)

- L'aide précieuse d'habitués du canal IRC #fedora-selinux sur Freenode

- L'aide tout aussi précieuse de mes confrères fedoristes francophones ;-)

Catégorie:Réseaux et Serveurs Catégorie:Système Catégorie:Sécurité