« Infrastructure KVM/QEMU+Kubernetes+CEPH » : différence entre les versions

m →KVM/QEMU (hyperviseurs) : Mise en forme |

→Pre-requis pour cette exemple : Ajouts d'options à désactiver et certaines actions sur les services |

||

| (73 versions intermédiaires par 2 utilisateurs non affichées) | |||

| Ligne 3 : | Ligne 3 : | ||

== Introduction == | == Introduction == | ||

Nous allons présenter ici une infrastructure [https://kubernetes.io/fr/ Kubernetes] qui peut être mise en œuvre | Nous allons présenter ici une infrastructure [https://kubernetes.io/fr/ Kubernetes] qui peut être mise en œuvre soit : | ||

* Avec '''3''' '''[https://fr.wikipedia.org/wiki/Hyperviseur Hyperviseurs]''' "'''''[https://fr.wikipedia.org/wiki/Bare_metal bare metal]'''''" ('''machines physiques''') KVM/QEMU et plusieurs machines virtuels (VM) réparties sur chaques hyperviseurs | |||

* Avec 1 seul Hyperviseurs "bare metal" ('''machines physiques''') avec soit : | |||

** '''3 VM''' avec un "master" qui sert aussi de "worker" | |||

** '''4 VM''' pour 1 "admin" et 3 "workers" | |||

* '''En option''' : | |||

** Ajout de '''3 VM''' pour ajouter la solution de stockage permanente partagé "'''[https://fr.wikipedia.org/wiki/Ceph CEPH]'''" (d'autres solutions existe, mais là c'est sans doute la meilleur) | |||

Cette documentation est fortement inspirée en partie | Pour rappel, '''[https://fr.wikipedia.org/wiki/Kubernetes Kubernetes]''' (ici K8s) est une plateforme pour gérer les charges de travail et les services conteneurisés, cette documentation décrit les étapes pour sa mise en place, ainsi que d'une solution complète de stockage partagé ('''CEPH''') options. Mais aussi quelques exemples de déploiements pouvant êtres utile. | ||

{{Note|titre=Avertissement!|contenu=Cela reste une base qui peut être largement améliorée/modifiée selon vos besoins et vos possibilités.}} | |||

Cette documentation est fortement inspirée, en partie, des liens suivants pour <app>Kubernetes</app> et <app>CEPH</app> ; sans le copier/coller et les erreurs intentionnelles ou non : | |||

* https://www.server-world.info/en/note?os=Fedora_38&p=kubernetes&f=1 | * https://www.server-world.info/en/note?os=Fedora_38&p=kubernetes&f=1 | ||

* https://fedoramagazine.org/kubernetes-with-cri-o-on-fedora-linux-39/ | * https://fedoramagazine.org/kubernetes-with-cri-o-on-fedora-linux-39/ | ||

| Ligne 18 : | Ligne 27 : | ||

* https://forums.fedora-fr.org/d/74126-infrastructure-kvmqemukubernetes/76 | * https://forums.fedora-fr.org/d/74126-infrastructure-kvmqemukubernetes/76 | ||

{{Note|titre=Information compte utilisateur à utiliser|contenu=Nous utiliserons principalement le compte super administrateur '''root''' (d'où le '''#''' devant les commandes) pour faciliter la mise en place. A savoir qu'en production il est préférable d'avoir un utilisateur dédié.}} | {{Note|titre=Information compte utilisateur à utiliser|contenu=Nous utiliserons principalement le compte super administrateur '''root''' (d'où le '''#''' devant les commandes) pour faciliter la mise en place. A savoir qu'en production il est préférable d'avoir un utilisateur dédié et les droits qui vont bien (Cette partie sera sans doute ajouté plus tard).}} | ||

== Pré-requis == | == Pré-requis == | ||

Il faut donc s'assurer d'avoir activé, après confirmation que le processeur supporte les options de virtualisation matérielle dans le bios de la carte mère (voir sa documentation dédiée depuis le site constructeur) de chaque hôte physique. | Il faut donc s'assurer d'avoir activé, après confirmation, que le processeur supporte les options de virtualisation matérielle dans le bios de la carte mère (voir sa documentation dédiée depuis le site constructeur) de chaque hôte physique. | ||

Pour cela nous | |||

=== Vérification du support de la virtualisation par le processeur : === | |||

Pour cela nous utiliserons la commande "libvirt-client" à installer comme suit : | |||

# dnf install libvirt-client | # dnf install libvirt-client | ||

Maintenant, nous pouvons utiliser la commande : | |||

$ | $ '''virt-host-validate''' | ||

Résultat (Exemple, en gras les infos les plus importantes) : | Résultat (Exemple, en gras les infos les plus importantes) : | ||

| Ligne 70 : | Ligne 81 : | ||

npt lbrv '''svm_lock''' nrip_save tsc_scale vmcb_clean flushbyasid decodeassists pausefilter pfthreshold avic v_vmsave_vmload vgif v_spec_ctrl umip pku ospke vaes vpclmulqdq rdpid overflow_recov succor smca fsrm debug_swap | npt lbrv '''svm_lock''' nrip_save tsc_scale vmcb_clean flushbyasid decodeassists pausefilter pfthreshold avic v_vmsave_vmload vgif v_spec_ctrl umip pku ospke vaes vpclmulqdq rdpid overflow_recov succor smca fsrm debug_swap | ||

* 1 hôte physique '''hote1''' disposant d'une interface graphique (ici KDE/plasma) étant à la fois : | == Virtualisation avec un seul hyperviseur : == | ||

=== Pré-requis : === | |||

*'''1 hôte physique''' '''hote1''' disposant d'une interface graphique (ici KDE/plasma) : | |||

**Hyperviseur avec <app>Virt-Manager</app> | |||

**Minimum requis conseillé : | |||

*** '''1''' processeur '''8 cœurs/16 threads''' | |||

***'''32 Go''' de RAM | |||

**3 VM minimum 1 admin, faisant aussi office de worker + 2 workers (4 conseillées ou 1 admin seul + 3 workers ) | |||

*'''CEPH''' (<u>'''optionnel'''</u>) virtualisé : | |||

** Pour gérer le '''stockage permanen'''t (d'autres solutions existent <app>NFS</app>, <app>glusterFS</app>, etc) composées de : | |||

***'''2 à 3 VM''' au minimum avec : | |||

**** '''1 ou 2 vcpu''' | |||

**** '''2 Go de RAM''' minimum conseillé | |||

****'''Une unité de stockage virtuel''' de '''20 Go''' minimum pour le système | |||

****'''Une unité de stockage virtuel''' de '''50 Go''' minimum pour le stockage CEPH (possibilité d'utiliser des unités de stockage physique dédiées et autres types) | |||

=== Schémas d'architecture : === | |||

== Virtualisation avec plusieurs hyperviseurs : == | |||

Cette partie est à utiliser que si vous en avez la possibilité et/ou le besoin. | |||

=== Pré-requis : === | |||

* '''1 hôte physique''' '''hote1''' disposant d'une interface graphique (ici KDE/plasma) étant à la fois : | |||

** Administrateur pour les 3 hyperviseurs physiques avec <app>Virt-Manager</app> | ** Administrateur pour les 3 hyperviseurs physiques avec <app>Virt-Manager</app> | ||

** Minimum requis conseillé : | ** Minimum requis conseillé : | ||

*** 1 processeur 4 cœurs/8 threads | *** '''1''' processeur '''4 cœurs/8 threads''' | ||

*** 16 Go de RAM (ou 32 Go si vous n'utilisez qu'un seul hyperviseur/machine physique) | *** '''16 Go de RAM''' (ou '''32 Go''' si vous n'utilisez qu'un seul hyperviseur/machine physique) | ||

* 2 hôtes physiques "hyperviseurs" '''hote2''' et '''hote3''' | * '''2 autres hôtes physiques''' "hyperviseurs" '''hote2''' et '''hote3''' | ||

** Minimum requis conseillé : | ** Minimum requis conseillé : | ||

*** 1 processeur 4 cœurs/8 threads | *** '''1''' processeur '''4 cœurs/8 threads''' | ||

*** '''16 Go de RAM''' | |||

** | |||

* | |||

* DNS : | * '''DNS''' : | ||

** Soit on ajoute les IP correspondantes aux noms des VM dans <path>/etc/hosts</path> pour chaque hyperviseur et VM | ** Soit on ajoute les IP correspondantes aux noms des VM dans <path>/etc/hosts</path> pour chaque hyperviseur et VM | ||

** Soit on installe un serveur DNS personnel à notre infrastructure | ** Soit on installe un serveur DNS personnel à notre infrastructure | ||

| Ligne 98 : | Ligne 122 : | ||

*** Autres... | *** Autres... | ||

* CEPH (<u>'''optionnel'''</u>) : | * '''CEPH''' (<u>'''optionnel'''</u>) virtualisé : | ||

** Pour gérer le stockage permanent (d'autres solutions existent <app>NFS</app>, <app>glusterFS</app>, etc) | ** Pour gérer le stockage permanent (d'autres solutions existent <app>NFS</app>, <app>glusterFS</app>, etc) | ||

*** 3 VM ( | *** 3 VM au minimum (réparti sur les 3 hyperviseurs) composées de : | ||

**** 1 ou 2 vcpu | **** '''1''' ou '''2 vcpu''' | ||

**** Une unité de stockage | **** '''2 Go de RAM''' minimum conseillé | ||

**** '''Une unité de stockage virtuel''' de '''20Go''' minimum pour le système | |||

**** '''Une unité de stockage virtuel''' '''30Go''' minimum pour le stockage '''CEPH''' (possibilité d'utiliser des unités de stockage physique dédiées et autres types) | |||

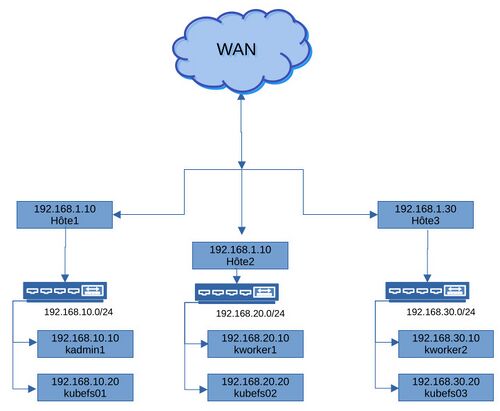

== Schémas d'architecture == | === Schémas d'architecture : === | ||

''Ceci est exemple, rien ne vous empêche d'ajouter d'autres VM "'''worker'''" supplémentaire (3 "'''worker'''" minimum recommandés).'' | |||

* | * '''<big>hote1</big>''' : '''kadmin1''' | ||

* '''<big>hote2</big>''' : '''kworker1''' | |||

'''hote1''' : '''kadmin1''' | * '''<big>hote3</big>''' : '''kworker2''' | ||

[[Image:PlanKubeCEPHproject.jpg|thumb|500px|center|Architecture 3 hyperviseurs bare-metal]] | [[Image:PlanKubeCEPHproject.jpg|thumb|500px|center|Architecture 3 hyperviseurs bare-metal]] | ||

== Configuration Réseaux | ==== Configuration Réseaux : ==== | ||

===== Routage ===== | |||

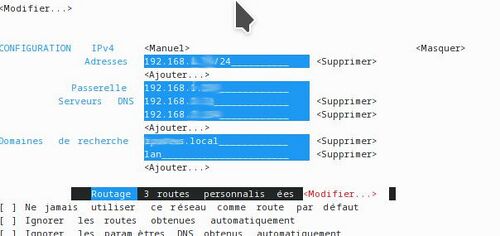

Il est nécessaire de rajouter le routage vers le réseau virtuel sur chaque "hyperviseurs". | |||

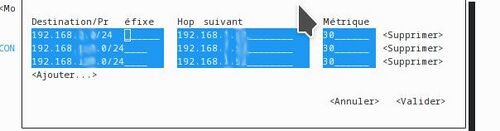

On utilisera le routage suivant : | On utilisera le routage suivant : | ||

* hote1 : '''''192.168.10.0/24 (kadmin1 192.168.10.10, kubefs01 192.168.10.20)''''' | * <big>'''hote1'''</big> : '''''192.168.10.0/24 (kadmin1 192.168.10.10, kubefs01 192.168.10.20)''''' | ||

* hote2 : '''''192.168.20.0/24 (kworker2 192.168.20.10, kubefs02 192.168.20.20)''''' | * <big>'''hote2'''</big> : '''''192.168.20.0/24 (kworker2 192.168.20.10, kubefs02 192.168.20.20)''''' | ||

* hote3 : '''''192.168.30.0/24 (kworker3 192.168.30.10, kubefs03 192.168.20.20)''''' | * <big>'''hote3'''</big> : '''''192.168.30.0/24 (kworker3 192.168.30.10, kubefs03 192.168.20.20)''''' | ||

On ajoutera le mode "'''masquerade'''" et "'''forward'''" au niveau du pare-feu (<app>firewalld</app>) de chaque hôte physique : | On ajoutera le mode "'''masquerade'''" et "'''forward'''" au niveau du pare-feu (<app>firewalld</app>) de chaque hôte physique : | ||

# firewall-cmd --add-masquerade && firewall-cmd --add-masquerade \ | # firewall-cmd --add-masquerade && firewall-cmd --add-masquerade \ | ||

| Ligne 135 : | Ligne 159 : | ||

Il existe plusieurs méthodes, mais les deux plus communes sont expliquées ci-dessous. | Il existe plusieurs méthodes, mais les deux plus communes sont expliquées ci-dessous. | ||

==== En ligne de commande avec <cmd>nmcli</cmd> ==== | ====== En ligne de commande avec <cmd>nmcli</cmd> ====== | ||

Pour ajouter de nouvelles routes à votre interface réseau, nous utiliserons principalement la commande <cmd>nmcli</cmd> comme suit (modifier ce qui est en GRAS) : | Pour ajouter de nouvelles routes à votre interface réseau, nous utiliserons principalement la commande <cmd>nmcli</cmd> comme suit (modifier ce qui est en GRAS) : | ||

| Ligne 150 : | Ligne 174 : | ||

#<code>nmcli connection modify '''enp3s0''' +ipv4.routes "192.168.20.0/24 '''VERS-IP-DE-hote2'''"</code> | #<code>nmcli connection modify '''enp3s0''' +ipv4.routes "192.168.20.0/24 '''VERS-IP-DE-hote2'''"</code> | ||

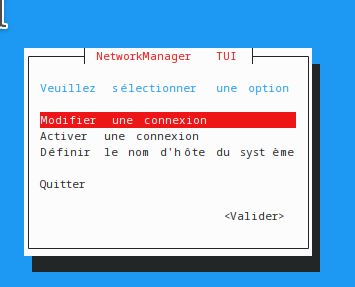

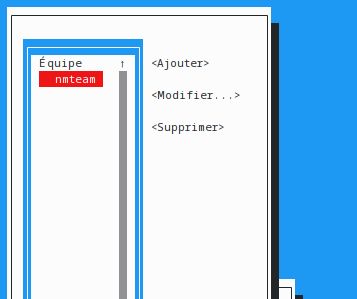

==== Avec l'interface <cmd>nmtui</cmd> disponible avec <app>NetworkManager-tui</app> ==== | ====== Avec l'interface <cmd>nmtui</cmd> disponible avec <app>NetworkManager-tui</app> ====== | ||

# dnf install NetworkManager-tui | # dnf install NetworkManager-tui | ||

| Ligne 174 : | Ligne 198 : | ||

[[Image:Screenshot 20230828 105230.jpg|thumb|500px|center]] | [[Image:Screenshot 20230828 105230.jpg|thumb|500px|center]] | ||

=== KVM/QEMU Gestion des hyperviseurs : === | |||

== KVM/QEMU | |||

On utilisera l'interface graphique <app>virt-manager</app> pour créer et gérer les 3 hyperviseurs sur un hôte, qui sera donc le '''gestionnaire''' de ceux-ci, ayant un environnement graphique. La création et gestion en ligne de commande sont possibles, mais plus complexes et ne seront pas abordées ici. | On utilisera l'interface graphique <app>virt-manager</app> pour créer et gérer les 3 hyperviseurs sur un hôte, qui sera donc le '''gestionnaire''' de ceux-ci, ayant un environnement graphique. La création et gestion en ligne de commande sont possibles, mais plus complexes et ne seront pas abordées ici. | ||

| Ligne 182 : | Ligne 205 : | ||

Il est nécessaire de créer et partager la clef du gestionnaire avec les hyperviseurs : [[SSH : Authentification par clé]]. | Il est nécessaire de créer et partager la clef du gestionnaire avec les hyperviseurs : [[SSH : Authentification par clé]]. | ||

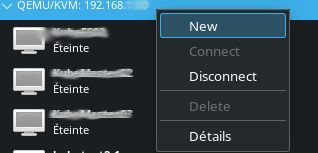

=== Ajout des hyperviseurs distant === | ===== Ajout des hyperviseurs distant : ===== | ||

''Captures d'écran à ajouter'' | ''Captures d'écran à ajouter'' | ||

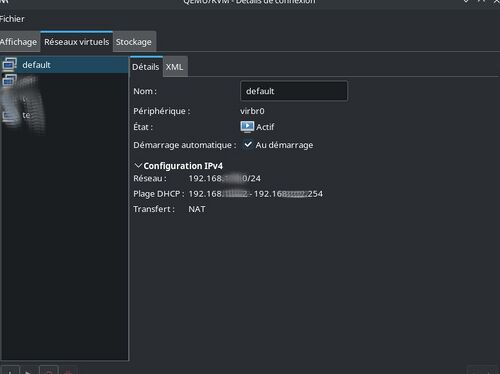

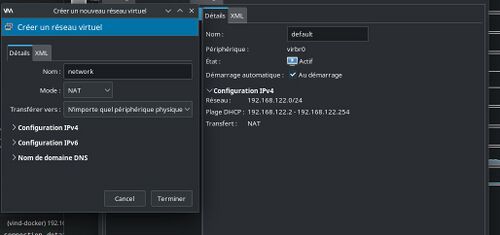

=== Réseaux virtuels | ===== Réseaux virtuels : ===== | ||

Sur chaque hyperviseurs, il faut créer un nouveau réseaux virtuels. | |||

Création d'un nouveau réseau en mode "'''ouvert'''" ('''open''') en cliquant sur "'''+'''" en bas à gauche: | |||

[[Image:Screenshot 20230825 111701.jpg|thumb|500px|center|Virt-Manager : Réseaux virtuels]] | [[Image:Screenshot 20230825 111701.jpg|thumb|500px|center|Virt-Manager : Réseaux virtuels]] | ||

| Ligne 194 : | Ligne 219 : | ||

[[Image:Screenshot 20230825 111631.jpg|thumb|500px|center]] | [[Image:Screenshot 20230825 111631.jpg|thumb|500px|center]] | ||

* On donne un nom à notre réseau (ici '''kubelabo1''' pour le premier noeuds, à incrémenter pour les autres) | |||

* '''Configuration IPV4''' (remplacer '''XX''' selon l'hôte en '''1''' soit '''10''', en '''2''' soit '''20''', etc) : | * '''Configuration IPV4''' (remplacer '''XX''' selon l'hôte en '''1''' soit '''10''', en '''2''' soit '''20''', etc) : | ||

** '''Réseau''' en 192.168.'''XX'''.0/24 | ** '''Réseau''' en 192.168.'''XX'''.0/24 | ||

| Ligne 199 : | Ligne 225 : | ||

* '''Nom de domaine DNS''' : | * '''Nom de domaine DNS''' : | ||

** '''Personnalisé''' : ici '''kubelabo1''' pour cette VM | ** '''Personnalisé''' : ici '''kubelabo1''' pour cette VM (à incrémenter pour les autres noeuds) | ||

Ce réseau sera à utiliser dans la configuration de nos VM. | Ce réseau sera à utiliser dans la configuration de nos VM. | ||

== Création des Machines Virtuelles == | |||

Cette partie est commune si vous l'utilisez dans le cas de : | |||

* '''3 hyperviseurs physique''' : il est nécessaire de répartir les vm entre eux, '''''sachant que chaque ressources des VM sera réparties en conséquence''''' | |||

* '''1 hyperviseur physique''' : toutes les VM ('''M'''achine '''V'''irtuel) sont hébergés sur la même machine, '''''ce qui peut demander des ressources conséquentes''''' | |||

Dans tous les cas, nous installerons au minimum '''3 VM''' pour Kubernetes comme suit : | |||

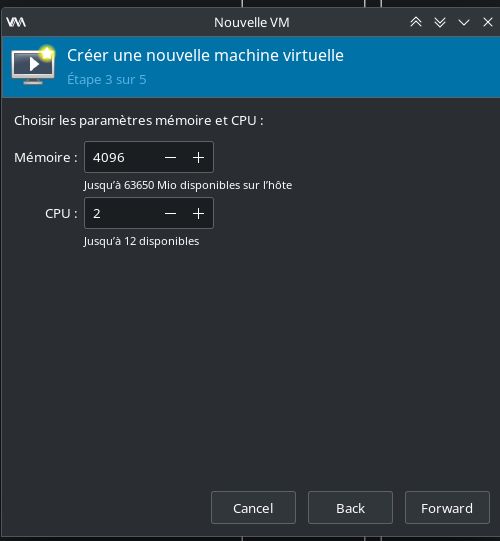

*Une VM dite '''"master" ("control plane")''' : | |||

** '''2->4 vcpu''' | |||

** '''4 Go de RAM''' minimum recommandé ('''''<big>8 Go</big> si vous l'utilisez pour déployer des pods''''') | |||

** Utilisée en tant que "'''Control Plane'''" pour : | |||

*** '''Administrer''' Kubernetes | |||

*** En tant que "'''travailleur'''" ('''worker''') '''''si vous avez moins de 4 nœuds kubernetes''''' (il est obligatoire d'avoir au minimum 3 "workers") | |||

* Une ou plusieurs VM '''"Worker"''' : | |||

** '''2->4 vcpu''' | |||

** '''6/8 Go de RAM''' minimum ('''16 Go''' si possible) recommandés par hôte | |||

** Sert à héberger nos pods | |||

** Nommée ici '''kworker1''' et '''kworker2''', etc | |||

=== | === Installation des VM : === | ||

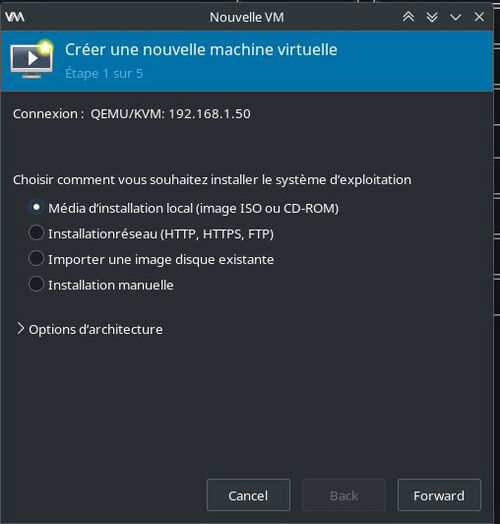

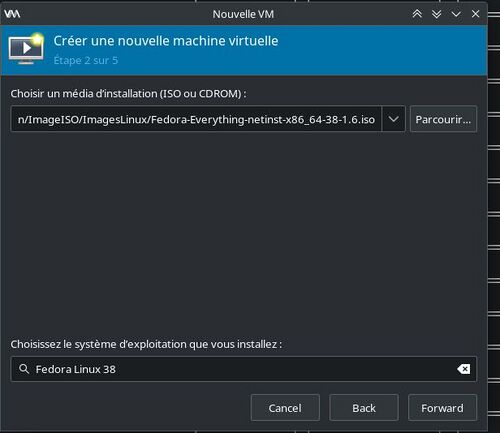

On utilisera une image ISO '''Fedora Linux (dernière en date)''' pour déployer nos machines virtuelles. | On utilisera une image ISO '''Fedora Linux (dernière en date)''' pour déployer nos machines virtuelles. | ||

Il est préférable de partir sur une version Fedora | Il est préférable de partir sur une version Fedora '''Everything''' ('''EV''') qui permet d'installer que ce dont nous avons besoin: | ||

https://alt.fedoraproject.org/ . | |||

Exemple | ==== Exemple d'installation : ==== | ||

[[Image:Screenshot 20231004 112551.jpg|thumb|500px|center]] | On clique droit sur notre hyperviseur et l'on fait "New"[[Image:Screenshot 20231004 112551.jpg|thumb|500px|center]] | ||

On | On choisit comment créer notre VM : | ||

[[Image:Screenshot 20231004 105345.jpg|thumb|500px|center]] | [[Image:Screenshot 20231004 105345.jpg|thumb|500px|center]] | ||

[[Image:Screenshot 20231004 105507.jpg|thumb|500px|center]] | [[Image:Screenshot 20231004 105507.jpg|thumb|500px|center]] | ||

On sélectionne la taille de la mémoire et du/des vcpu : | |||

[[Image:Screenshot 20231004 105557.jpg|thumb|500px|center]] | [[Image:Screenshot 20231004 105557.jpg|thumb|500px|center]] | ||

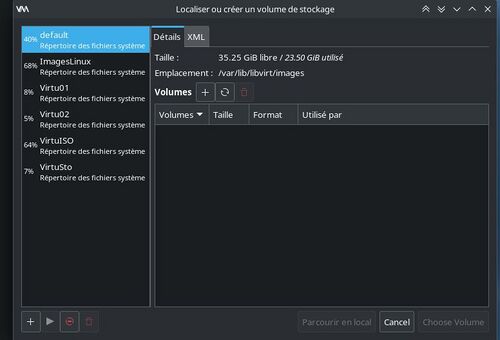

On | On crée notre unité de stockage personnalisée dans l'emplacement désiré : | ||

[[Image:Screenshot 20231004 105636.jpg|thumb|500px|center]] | [[Image:Screenshot 20231004 105636.jpg|thumb|500px|center]] | ||

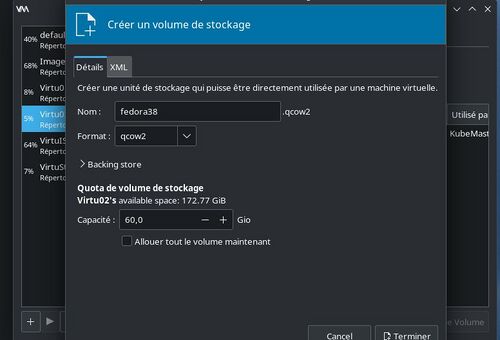

Choix d'une unité de stockage virtuel personnel (nom, taille, format) : | |||

[[Image:Screenshot 20231004 105655.jpg|thumb|500px|center]] | [[Image:Screenshot 20231004 105655.jpg|thumb|500px|center]] | ||

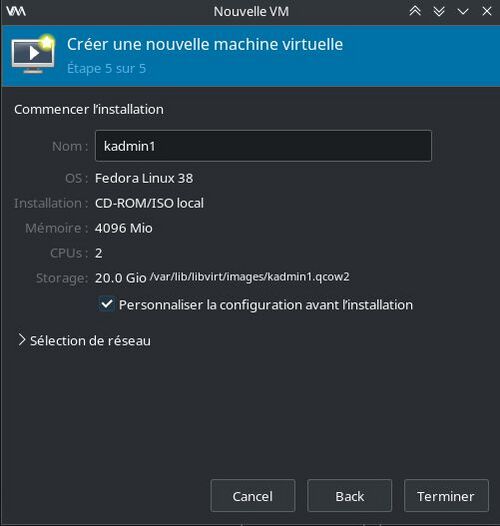

Définition du nom, sélection du réseau précédemment défini (ici ce sera R2 en mode '''Open''') et l'on coche la case pour activer la configuration personnalisée : | |||

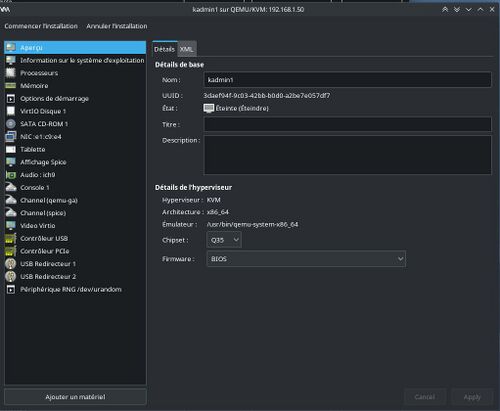

[[Image:Screenshot 20231004 105748.jpg|thumb|500px|center]]On vérifie les options et on commence l'installation :[[Image:Screenshot_20231004_105824.jpg|thumb|500px|center]] | |||

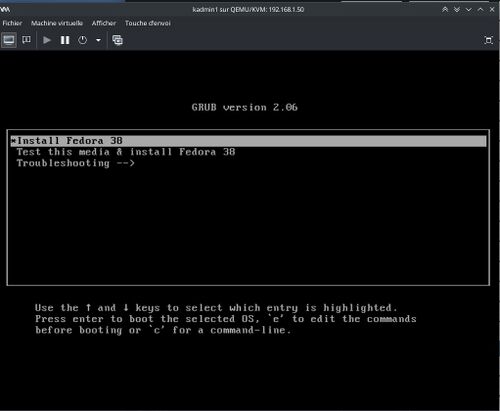

Définition du nom, sélection du réseau précédemment défini (ici ce sera R2 en mode | On lance l'installation de Fedora Linux (ici en version 38) : | ||

[[Image: | |||

On vérifie les options et on commence l'installation | |||

[[Image:Screenshot 20231004 105844.jpg|thumb|500px|center]] | [[Image:Screenshot 20231004 105844.jpg|thumb|500px|center]] | ||

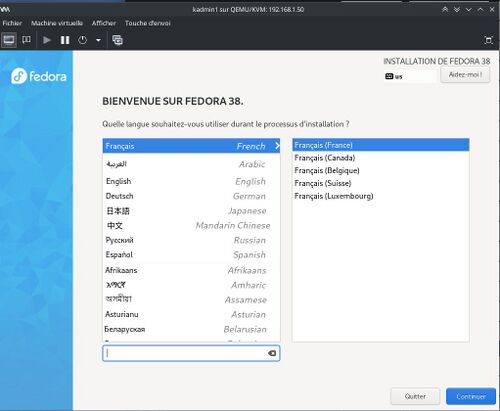

Choix de langue du système et du clavier : | |||

[[Image:Screenshot 20231004 110005.jpg|thumb|500px|center]] | [[Image:Screenshot 20231004 110005.jpg|thumb|500px|center]] | ||

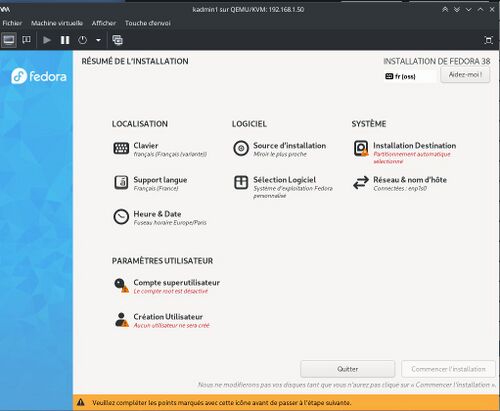

On modifie les différentes partie de notre système : | |||

[[Image:Screenshot 20231004 110017.jpg|thumb|500px|center]] | [[Image:Screenshot 20231004 110017.jpg|thumb|500px|center]] | ||

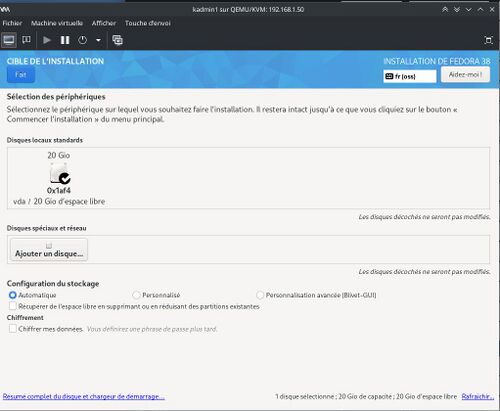

On | On définit notre système de fichier (ici automatiquement pour le disque système) : | ||

[[Image:Screenshot 20231004 110024.jpg|thumb|500px|center]] | [[Image:Screenshot 20231004 110024.jpg|thumb|500px|center]] | ||

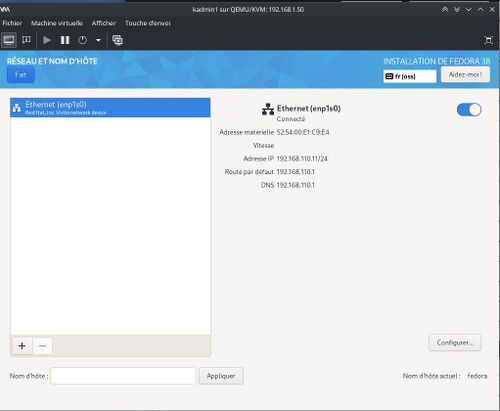

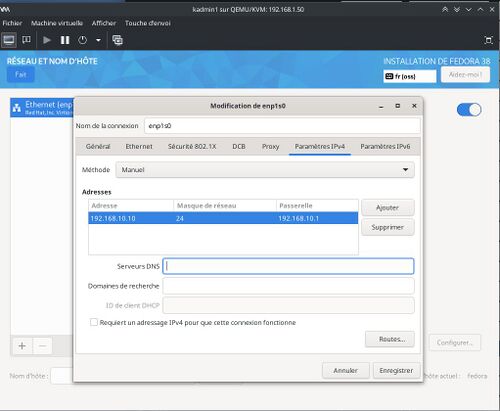

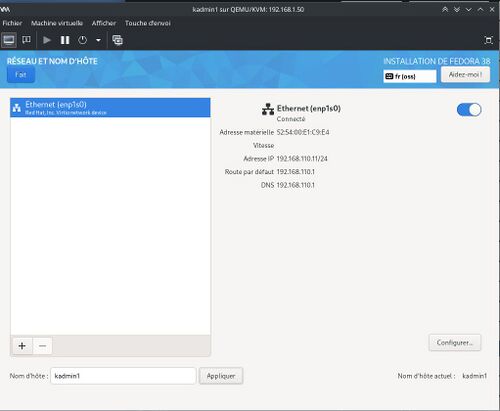

On | On reconfigure notre carte réseau : | ||

[[Image:Screenshot 20231004 110042.jpg|thumb|500px|center]] | [[Image:Screenshot 20231004 110042.jpg|thumb|500px|center]] | ||

On | On fixe les paramètres "IP/Masque de sous réseau/Passerelles" et le/les DNS : | ||

[[Image:Screenshot 20231004 110135.jpg|thumb|500px|center]] | [[Image:Screenshot 20231004 110135.jpg|thumb|500px|center]] | ||

On | On modifie le "Nom d'hôte" : | ||

[[Image:Screenshot 20231004 110203.jpg|thumb|500px|center]] | [[Image:Screenshot 20231004 110203.jpg|thumb|500px|center]] | ||

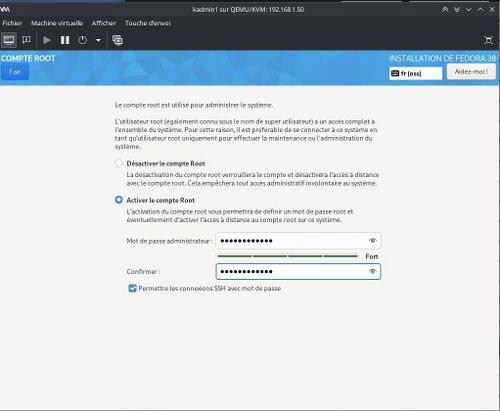

On | On définit un mot de passe ROOT et on active l'accès à distance (à modifier par la suite si besoin) : | ||

[[Image:Screenshot 20231004 110232.jpg|thumb|500px|center]] | [[Image:Screenshot 20231004 110232.jpg|thumb|500px|center]] | ||

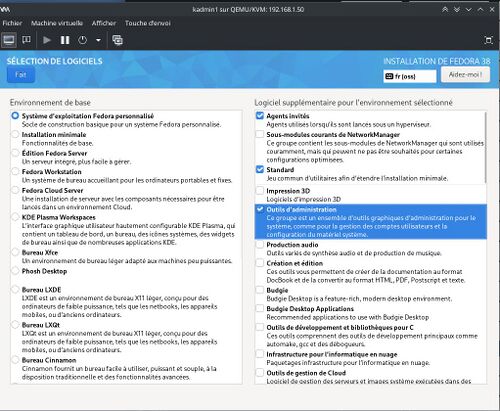

On | On sélectionne l'option par défaut et on active "Agent invité" (pour les VM),"Standard" et "Outils d'administration" : | ||

[[Image:Screenshot 20231004 110302.jpg|thumb|500px|center]] | [[Image:Screenshot 20231004 110302.jpg|thumb|500px|center]] | ||

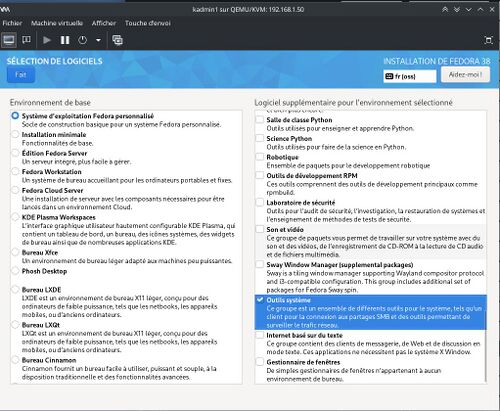

Plus bas on sélectionne "Outils système" : | |||

[[Image:Screenshot 20231004 110317.jpg|thumb|500px|center]] | [[Image:Screenshot 20231004 110317.jpg|thumb|500px|center]] | ||

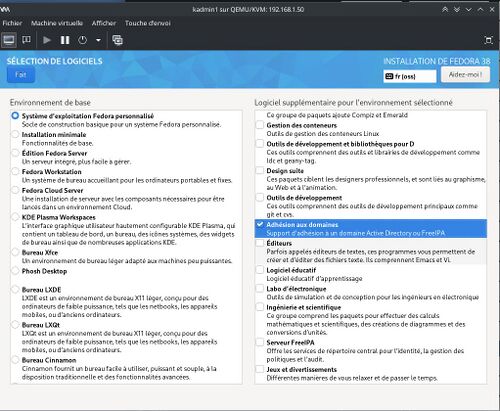

Et "Adhésion à un domaine" si nécessaire : | |||

[[Image:Screenshot 20231004 110328.jpg|thumb|500px|center]] | [[Image:Screenshot 20231004 110328.jpg|thumb|500px|center]] | ||

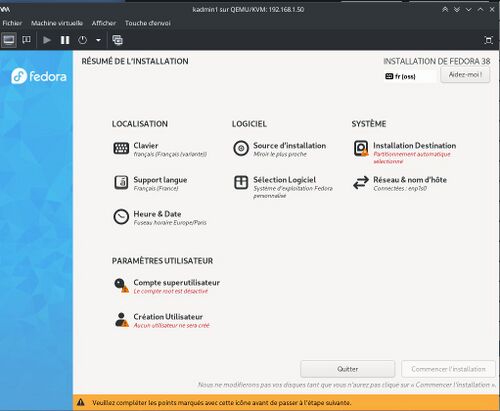

On peut cliquer sur '''Commencer l'installation''' : | |||

[[Image:Screenshot 20231004 110017.jpg|thumb|500px|center]] | [[Image:Screenshot 20231004 110017.jpg|thumb|500px|center]] | ||

==== Préparation de VM's : ==== | |||

Afin d'éviter la redondance des opérations, nous utiliserons des '''boucles bash'''. A adapter si vous rajoutez d'autres nœuds. | |||

Générer une clef ssh à partager sur les | Générer une clef ssh à partager sur les nœuds à partir du premier (ici '''kadmin1''') : | ||

# ssh-keygen -t ed25519 -q -N "" | # ssh-keygen -t ed25519 -q -N "" | ||

En cas d'utilisation sans serveurs DNS dédié : | En cas d'utilisation sans serveurs DNS dédié :<syntaxhighlight lang="sed"> | ||

# for NODE in 192.168.10.10 192.168.20.10 192.168.30.10 | |||

do | |||

ssh $NODE "tee -a /etc/hosts <<CRUN | |||

192.168.10.10 kadmin1 | |||

192.168.20.10 kworker1 | |||

192.168.30.10 kworker2 | |||

CRUN" | |||

done | |||

</syntaxhighlight>Lancer la copie de la clef sur vos différents nœuds : | |||

Lancer la | |||

# ssh-copy-id '''192.168.10.10''' | # ssh-copy-id '''192.168.10.10''' | ||

# ssh-copy-id '''192.168.20.10''' | # ssh-copy-id '''192.168.20.10''' | ||

# ssh-copy-id '''192.168.30.10''' | # ssh-copy-id '''192.168.30.10''' | ||

Créer le fichier <path>config</path> dans <path>.ssh/config</path> : | Créer le fichier <path>config</path> dans <path>~/.ssh/config</path> : | ||

# tee -a .ssh/config <<CRUN | # tee -a .ssh/config <<CRUN | ||

create new (define each Node and SSH user) | create new (define each Node and SSH user) | ||

Host admin1 | Host '''admin1''' | ||

Hostname kadmin1 | Hostname '''kadmin1''' | ||

User root | User '''root''' | ||

Host worker1 | Host '''worker1''' | ||

Hostname kworker2 | Hostname '''kworker2''' | ||

User root | User '''root''' | ||

Host worker2 | Host '''worker2''' | ||

Hostname kworker3 | Hostname '''kworker3''' | ||

User root | User '''root''' | ||

CRUN | CRUN | ||

| Ligne 311 : | Ligne 349 : | ||

done | done | ||

Règles du pare-feu pour les "workers" (ici '''kworker2 et | Règles du pare-feu pour les "workers" (ici '''kworker2''' et '''kworker3''') : | ||

# for NODE in '''worker1 worker2''' | # for NODE in '''worker1 worker2''' | ||

do | do | ||

| Ligne 323 : | Ligne 361 : | ||

La version de <app>kubernetes</app> fournie par défaut dépend de la version de Fedora Linux installée. | La version de <app>kubernetes</app> fournie par défaut dépend de la version de Fedora Linux installée. | ||

1.25 pour Fedora Linux 37, en 1.26 pour Fedora Linux 38, etc | 1.25 pour Fedora Linux 37, en 1.26 pour Fedora Linux 38, etc. | ||

=== Installation sur "kadmin1" (en root) | === Installation sur "kadmin1" (en root) === | ||

Que l'on ajoute dans un fichier ('''A revoir''') : | Que l'on ajoute dans un fichier ('''A revoir''') : | ||

# for NODE in '''admin1 worker1 worker2''' | # for NODE in '''admin1 worker1 worker2''' | ||

| Ligne 434 : | Ligne 472 : | ||

} | } | ||

On peut initialiser notre kubernetes comme suit ('''''les nœuds prennent le nom du | On peut initialiser notre <app>kubernetes</app> comme suit ('''''les nœuds prennent le nom du hostname dans notre cas''''') et l'on modifie l'IP du '''controlPlaneEndpoint''' avec l''''IP/Port''' du '''kadmin1''', '''podSubnet''' (correspond à l'option ''--pod-network-CIDR'') par celle du premier '''subnet''' reprise ci-dessus, exemple : | ||

# for NODE in '''admin1''' | # for NODE in '''admin1''' | ||

do | do | ||

| Ligne 467 : | Ligne 505 : | ||

done | done | ||

On initialise notre kubernetes comme suit : | On initialise notre <app>kubernetes</app> comme suit : | ||

# for NODE in admin1 | # for NODE in admin1 | ||

do | do | ||

| Ligne 473 : | Ligne 511 : | ||

done | done | ||

Si tout | Si tout se passe bien, nous devrions pouvoir récupérer l''''IP:Port''' du master et son token pour les workers (avec une durée limitée, ici à 30 minutes) : | ||

# kubeadm token create --ttl='''30m''' --print-join-command | # kubeadm token create --ttl='''30m''' --print-join-command | ||

<blockquote>'''<u>Nous vous conseillons de copier les commandes/token quelque part dans un coffre-fort numérique chiffré (<app>keepass</app>, <app>keepassxc</app>, <app>kwallet</app>, etc)</u>'''</blockquote>. Pour un accès permanent aux commandes <cmd>kube</cmd> et à la complétion automatique, on lance les commandes | <blockquote>'''<u>Nous vous conseillons de copier les commandes/token quelque part dans un coffre-fort numérique chiffré (<app>keepass</app>, <app>keepassxc</app>, <app>kwallet</app>, etc)</u>'''</blockquote>. Pour un accès permanent aux commandes <cmd>kube</cmd> et à la complétion automatique, on lance les commandes suivantes sur le/les '''Controle Plane''' : | ||

# mkdir -p $HOME/.kube | # mkdir -p $HOME/.kube | ||

cp -i /etc/kubernetes/admin.conf $HOME/.kube/config | cp -i /etc/kubernetes/admin.conf $HOME/.kube/config | ||

| Ligne 483 : | Ligne 521 : | ||

# export KUBECONFIG=/etc/kubernetes/admin.conf | # export KUBECONFIG=/etc/kubernetes/admin.conf | ||

On ajoute le pilote '''CNI''' | On ajoute le pilote '''CNI''' <app>flannel</app> :<blockquote><app>Flannel</app> est un plug-in CNI open source mature et stable conçu autour d’un modèle de réseau superposé basé sur <app>VXLAN</app> et adapté à la plupart des cas d’utilisation de <app>Kubernetes</app>.</blockquote><code># wget <nowiki>https://github.com/coreos/flannel/raw/master/Documentation/kube-flannel.yml</nowiki></code> | ||

On modifie le fichier | On modifie le fichier <path>kube-flannel.yml</path> avant de l'appliquer, car il est nécessaire de changer l'IP par défaut : | ||

# sed -i 's/'''10.244.0.0\/16'''/'''10.85.0.0\/16'''/g' kube-flannel.yml | |||

# sed -i 's/'''cbr0'''/'''cni0'''/g' kube-flannel.yml | |||

A déployer comme suit : | A déployer comme suit : | ||

# kubectl apply -f kube-flannel.yml | |||

Il existe d' | Il existe d'autres types de pilotes CNI (<app>calico</app>, <app>calcium</app>, etc), à vous de trouver celui qui vous convient le mieux. | ||

=== Installation des workers (à partir de kadmin1) === | === Installation des workers (à partir de kadmin1) === | ||

Et on lance la commande pour créer nos nœud qui seront considérés comme | Et on lance la commande pour créer nos nœud qui seront considérés comme '''worker''' en modifiant les informations en gras fourni par la commande <cmd>kubeadm token create --ttl=30m --print-join-command</cmd> : | ||

# for NODE in '''worker1 worker2''' | # for NODE in '''worker1 worker2''' | ||

do | do | ||

| Ligne 532 : | Ligne 570 : | ||

done | done | ||

On teste si l'on voit tous les noeuds : | On teste si l'on voit tous les noeuds : | ||

# kubectl get nodes | # kubectl get nodes | ||

| Ligne 543 : | Ligne 582 : | ||

On va modifier le rôle par défaut de nos nœuds en tant que "Worker" : | On va modifier le rôle par défaut de nos nœuds en tant que "Worker" : | ||

# kubectl label node kworker'''X''' node-role.kubernetes.io/worker="'''worker'''" | |||

Résultat (exemple) : | Résultat (exemple) : | ||

| Ligne 554 : | Ligne 593 : | ||

# kubectl get pods -A -o wide | # kubectl get pods -A -o wide | ||

Exemple de résultat : | |||

kube-system coredns-xxxx-6sgjh 1/1 Running 12 120d | |||

kube-system coredns-xxxx-j2478 1/1 Running 19 141d | kube-system coredns-xxxx-j2478 1/1 Running 19 141d | ||

kube-system coredns-xxxxx-x58lj 1/1 Running 25 52d | kube-system coredns-xxxxx-x58lj 1/1 Running 25 52d | ||

| Ligne 571 : | Ligne 610 : | ||

kube-flannel kube-flannel-ds-tqps8 1/1 Running 4 75m | kube-flannel kube-flannel-ds-tqps8 1/1 Running 4 75m | ||

kube-flannel kube-flannel-ds-z2kvm 1/1 Running 4 75m | kube-flannel kube-flannel-ds-z2kvm 1/1 Running 4 75m | ||

kube-flannel kube-flannel-ds-x7bgm 1/1 Running 4 75m | kube-flannel kube-flannel-ds-x7bgm 1/1 Running 4 75m | ||

== Espace de stockage permanent en | == Espace de stockage permanent en local == | ||

On va lancer l'ajout d'un espace de stockage en | On va lancer l'ajout d'un espace de stockage en local (sur les hôtes qui ont pour rôle '''Worker'''). Vous pouvez aussi utiliser d'autres méthodes plus appropriées comme l'utilisation d'un cluster <app>GlusterFS</app>, du <app>NFS</app>, ou du <app>CEPH</app> comme décrit plus bas : [[Infrastructure KVM/QEMU+Kubernetes+CEPH#Ceph]]. | ||

Nous allons utiliser l'exemple, il en existe beaucoup d'autres, fourni par l'article : https://fedoramagazine.org/kubernetes-with-cri-o-on-fedora-linux-39/ | Nous allons utiliser l'exemple, il en existe beaucoup d'autres, fourni par l'article : https://fedoramagazine.org/kubernetes-with-cri-o-on-fedora-linux-39/ . | ||

C'est à faire sur chaque | C'est à faire sur chaque '''Worker''' (ici '''kworker1''' et '''kworker2)'''. | ||

Création du dossier utilisé pour le stockage permanent : | Création du dossier utilisé pour le stockage permanent : | ||

| Ligne 586 : | Ligne 625 : | ||

# mkdir -m=777 '''/data/folder{1..2}''' | # mkdir -m=777 '''/data/folder{1..2}''' | ||

On vérifie | On vérifie les étiquettes SELinux de nos dossiers : | ||

# ls -laZ /data | # ls -laZ /data | ||

drwxrwxrwx. root root unconfined_u:object_r:'''container_file_t''':s0 . | |||

drwxrwxrwx. user user unconfined_u:object_r:'''container_file_t''':s0 folder1 | drwxrwxrwx. user user unconfined_u:object_r:'''container_file_t''':s0 folder1 | ||

drwxrwxrwx. user user unconfined_u:object_r:'''container_file_t''':s0 folder2 | drwxrwxrwx. user user unconfined_u:object_r:'''container_file_t''':s0 folder2 | ||

Nous allons appliquer des labels à nos dossiers, avec la commande <cmd>chcat</cmd> : | Nous allons appliquer des labels à nos dossiers, avec la commande <cmd>chcat</cmd> : | ||

| Ligne 600 : | Ligne 637 : | ||

On vérifie : | On vérifie : | ||

# ls -laZ /data | # ls -laZ /data | ||

drwxrwxrwx. unconfined_u:object_r:container_file_t:s0 . | |||

drwxrwxrwx. unconfined_u:object_r:container_file_t:s0:'''c800''' folder1 | drwxrwxrwx. unconfined_u:object_r:container_file_t:s0:'''c800''' folder1 | ||

drwxrwxrwx. unconfined_u:object_r:container_file_t:s0:'''c801''' folder2 | drwxrwxrwx. unconfined_u:object_r:container_file_t:s0:'''c801''' folder2 | ||

Sur le | Sur le '''master''' nous allons créer deux pods, l'un accédant au dossier <path>/data/folder1</path> avec la catégorie '''c800''', l'autre au <path/data/folder2</path> avec le groupe et la catégorie '''c801'''. Nous limiterons l'accès qu'aux pods ayant cette option. | ||

# kubectl apply -f - <<EOF | # kubectl apply -f - <<EOF | ||

apiVersion: v1 | apiVersion: v1 | ||

| Ligne 655 : | Ligne 690 : | ||

On regarde l'état de nos pods : | On regarde l'état de nos pods : | ||

# kubectl get pods | # kubectl get pods | ||

NAME READY STATUS RESTARTS AGE | |||

test-hostpath1 1/1 Running 0 17s | test-hostpath1 1/1 Running 0 17s | ||

test-hostpath2 1/1 Running 0 17s | test-hostpath2 1/1 Running 0 17s | ||

Création d'un fichier dans l'espace de stockage sur le pod | Création d'un fichier dans l'espace de stockage sur le pod '''test-hostpath1''' : | ||

# kubectl exec '''test-hostpath1''' -- touch /test/folder1/testfile | # kubectl exec '''test-hostpath1''' -- touch /test/folder1/testfile | ||

Test si validé : | Test si validé : | ||

# kubectl exec '''test-hostpath1''' -- touch /test/folder2/testfile | # kubectl exec '''test-hostpath1''' -- touch /test/folder2/testfile | ||

touch: cannot touch '/test/folder2/testfile': Permission denied | |||

Sur | Sur '''test-hostpath2''' : | ||

# kubectl exec '''test-hostpath2''' -- touch /test/folder2/testfile | # kubectl exec '''test-hostpath2''' -- touch /test/folder2/testfile | ||

Test si validé : | Test si validé : | ||

# kubectl exec '''test-hostpath2''' -- touch /test/folder1/testfile | # kubectl exec '''test-hostpath2''' -- touch /test/folder1/testfile | ||

touch: cannot touch '/test/folder2/testfile': Permission denied | |||

Comme décrit dans l'article de FedoraMagazine, il faudra porter une attention particulière au niveau | Comme décrit dans l'article de FedoraMagazine, il faudra porter une attention particulière au niveau '''s0''' qui est trop permissif. | ||

Vous pouvez vous référer aux liens | Vous pouvez vous référer aux liens suivants pour approfondir le sujet : | ||

* https://kubernetes.io/docs/tasks/configure-pod-container/security-context/ | * https://kubernetes.io/docs/tasks/configure-pod-container/security-context/ | ||

* https://access.redhat.com/documentation/fr-fr/red_hat_enterprise_linux/9/html/using_selinux/getting-started-with-selinux_using-selinux | * https://access.redhat.com/documentation/fr-fr/red_hat_enterprise_linux/9/html/using_selinux/getting-started-with-selinux_using-selinux | ||

| Ligne 685 : | Ligne 719 : | ||

Nous rajouterons au fur et à mesure celles qui nous semblent les plus importantes ici : | Nous rajouterons au fur et à mesure celles qui nous semblent les plus importantes ici : | ||

* Pour récupérer la commande, ainsi que son token, pour ajouter un nœud : | * Pour récupérer la commande, ainsi que son token, pour ajouter un nœud : | ||

# kubeadm token create --print-join-command | |||

* Pour récupérer la clef du certificat : | * Pour récupérer la clef du certificat : | ||

# kubeadm init phase upload-certs --upload-certs | |||

I0xx 17:01:40.112468 19386 version.go:256] remote version is much newer: v1.28.1; falling back to: stable-1.26 | |||

[upload-certs] Storing the certificates in Secret "kubeadm-certs" in the "kube-system" Namespace | [upload-certs] Storing the certificates in Secret "kubeadm-certs" in the "kube-system" Namespace | ||

[upload-certs] Using certificate key: | [upload-certs] Using certificate key: | ||

'''2xxxxxxxxxxxxxxxxxxxxxxxxxxxxf57ca186bbc34xxxxxxxxxxxxxxxxxxxx''' | '''2xxxxxxxxxxxxxxxxxxxxxxxxxxxxf57ca186bbc34xxxxxxxxxxxxxxxxxxxx''' | ||

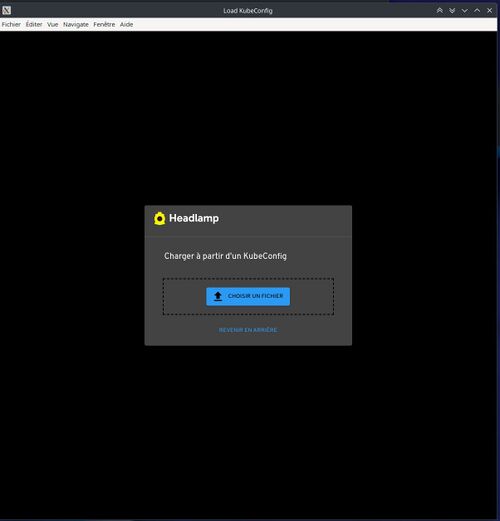

< | * Export de notre configuration dans un fichier pour certains outils (exemple <app>kubenav</app> sur Android disponible par <app>F-droid</app> : https://f-droid.org/packages/io.kubenav.kubenav/ ) : | ||

# kubectl config view --raw > kubetest.yaml | |||

=== Mise à jours des nœuds === | === Mise à jours des nœuds === | ||

| Ligne 706 : | Ligne 736 : | ||

== Ceph == | == Ceph == | ||

Ceph est une solution de stockage libre distribué sans point unique de défaillance. Les données sont répliquées ce qui permet d'avoir une tolérance aux pannes très importante. | |||

Plus d'informations à propos de "CEPH" sur la page WIKIPEDIA : https://fr.wikipedia.org/wiki/Ceph | |||

Cette partie est basé sur la documentation officielle valable actuellement pour <app>REEF</app> (peut être légèrement différentes selon les versions) : | |||

Installation des serveurs CEPH (basée sur la méthode recommandée '''cephadm''') https://docs.ceph.com/en/reef/cephadm/install/#cephadm-deploying-new-cluster . | |||

https://docs.ceph.com/en/latest/rbd/rbd-kubernetes/ | Et pour <app>Kubernetes</app> https://docs.ceph.com/en/latest/rbd/rbd-kubernetes/ . | ||

Nous utiliserons le mode | Nous utiliserons le mode '''POOL''' mais il est possible d'en utiliser d'autres : | ||

=== Pre-requis pour cette exemple === | === Pre-requis pour cette exemple === | ||

* 3 VM | * 3 VM appelées '''kubefs01''', '''kubefs02''' et '''kubefs03''' sur 3 réseaux différents (dans notre exemple : 192.168.10.0/24, 192.168.20.0/24, 192.168.30.0/24) : | ||

** 1 VM par hôte physique (sauf dans le cas où vous n'utilisez pas cette partie) | ** 1 VM par hôte physique (sauf dans le cas où vous n'utilisez pas cette partie) | ||

** | ** Composées au minimum de : | ||

*** 2 vcpu (possible de n'en mettre qu'un, mais cela n'est pas conseillé) | *** 2 vcpu (possible de n'en mettre qu'un, mais cela n'est pas conseillé) | ||

*** | *** 2 Go de RAM | ||

*** 1 stockage supplémentaire de | *** 1 stockage supplémentaire de 10 Go dédié au stockage CEPH | ||

** | ** Mêmes conditions que pour la création des VM et concernant la partie réseau décrite ci-dessus | ||

** Rajouter l' | ** Rajouter l'IP et le nom de ces VM dans <path>/etc/hosts</path> (exemple <code>192.168.10.20 kubefs01</code>, etc) | ||

Il faut parfois être patient, car le déploiement des services et la synchronisation des données peuvent prendre du temps. | |||

=== Configuration préliminaire des nœuds === | === Configuration préliminaire des nœuds === | ||

Générer une clef ssh à partager sur les nœuds à partir du premier (ici kubefs01) : | Générer une clef ssh à partager sur les nœuds à partir du premier (ici '''kubefs01''') : | ||

# ssh-keygen -t ed25519 -q -N "" | # ssh-keygen -t ed25519 -q -N "" | ||

# tee -a / | # tee -a .ssh/config <<CRUN | ||

# create new (define each Node and SSH user) | # create new (define each Node and SSH user) | ||

Host admin1 | Host admin1 | ||

| Ligne 758 : | Ligne 789 : | ||

# chmod 600 ~/.ssh/config | # chmod 600 ~/.ssh/config | ||

Lancer la | Lancer la copie de la clef sur vos différents nœuds : | ||

# ssh-copy-id '''fsnode1''' | # ssh-copy-id '''fsnode1''' | ||

| Ligne 770 : | Ligne 801 : | ||

ssh $NODE "dnf -y install ceph ceph-exporter podman-compose" | ssh $NODE "dnf -y install ceph ceph-exporter podman-compose" | ||

done | done | ||

</syntaxhighlight>On lance une boucle pour activer le service | </syntaxhighlight> | ||

On lance une boucle pour activer le service '''ceph''' du pare-feu sur chaque nœud :<syntaxhighlight lang="bash"> | |||

# for NODE in fsnode3 fsnode2 fsnode1 | # for NODE in fsnode3 fsnode2 fsnode1 | ||

do | do | ||

ssh $NODE "firewall-cmd --add-service=http --add-service=https --add-service=ceph --add-service=ceph-exporter --add-service=ceph-mon && firewall-cmd --add-port=9926/tcp && firewall-cmd --runtime-to-permanent" | ssh $NODE "firewall-cmd --add-service=http --add-service=https --add-service=ceph --add-service=ceph-exporter --add-service=ceph-mon && firewall-cmd --add-port=9926/tcp && firewall-cmd --runtime-to-permanent" | ||

done | done | ||

</syntaxhighlight>On augmente le pid_max par défaut :<syntaxhighlight lang="bash"> | </syntaxhighlight> | ||

On augmente le pid_max par défaut :<syntaxhighlight lang="bash"> | |||

# for NODE in fsnode3 fsnode2 fsnode1 | # for NODE in fsnode3 fsnode2 fsnode1 | ||

do | do | ||

| Ligne 783 : | Ligne 818 : | ||

sysctl --system" | sysctl --system" | ||

done | done | ||

</syntaxhighlight>On lance l'installation de notre cluster CEPH en modifiant l' | </syntaxhighlight> | ||

On lance l'installation de notre cluster CEPH en modifiant l'IP du serveur primaire : | |||

# cephadm bootstrap --mon-ip '''192.168.10.20''' | # cephadm bootstrap --mon-ip '''192.168.10.20''' | ||

Vous pouvez rajouter l'option si vous voulez utiliser la totalité de votre | Vous pouvez rajouter l'option si vous voulez utiliser la totalité de votre FQDN (exemple '''kubefs01.toto.local''') : | ||

--allow-fqdn-hostname | --allow-fqdn-hostname | ||

| Ligne 802 : | Ligne 839 : | ||

On vérifie la liste des hôtes de notre cluster CEPH : | On vérifie la liste des hôtes de notre cluster CEPH : | ||

# ceph orch host ls | # ceph orch host ls | ||

HOST ADDR LABELS STATUS | HOST ADDR LABELS STATUS | ||

'''kubefs01''' '''192.168.10.20''' _admin | '''kubefs01''' '''192.168.10.20''' _admin | ||

| Ligne 810 : | Ligne 845 : | ||

3 hosts in cluster | 3 hosts in cluster | ||

'''''A faire si vous utilisez 3 réseaux | '''''A faire si vous utilisez 3 réseaux différents comme notre exemple :''''' activation du service '''mon''' (monitor) et rajout du '''public_network''' de chaque réseaux sur nos nœuds : | ||

# ceph config set mon public_network '''192.168.10.0'''/24''',192.168.20.0'''/24,'''192.168.30.0'''/24 | # ceph config set mon public_network '''192.168.10.0'''/24''',192.168.20.0'''/24,'''192.168.30.0'''/24 | ||

| Ligne 816 : | Ligne 851 : | ||

# ceph orch apply osd --all-available-devices | # ceph orch apply osd --all-available-devices | ||

D'autres options sont possibles : https://docs.ceph.com/en/reef/cephadm/services/osd/#cephadm-deploy-osds | D'autres options sont possibles : https://docs.ceph.com/en/reef/cephadm/services/osd/#cephadm-deploy-osds . | ||

On vérifie le status après quelques minutes/heures le temps que nos unités de stockage | On vérifie le status après quelques minutes/heures le temps que nos unités de stockage soient synchronisées : | ||

# ceph status && ceph health detail | # ceph status && ceph health detail | ||

cluster: | |||

id: 3f08730a-'''xxxxx'''-11ee-9cc7-'''xxxxxxxxxxxxx''' | id: 3f08730a-'''xxxxx'''-11ee-9cc7-'''xxxxxxxxxxxxx''' | ||

health: HEALTH_WARN | health: HEALTH_WARN | ||

| Ligne 842 : | Ligne 875 : | ||

HEALTH_OK | HEALTH_OK | ||

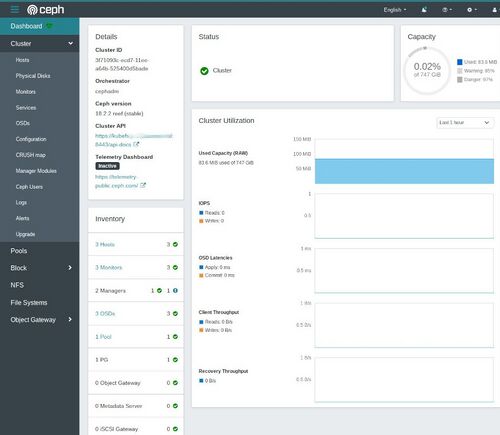

Vous pouvez allez dans le | Vous pouvez allez dans le '''Dashboard''' avec votre navigateur Web préféré : | ||

https://'''IP-de-notre-premier-noeud''':8443 | https://'''IP-de-notre-premier-noeud''':8443 | ||

[[Fichier:Copie d'écran 20240328 101931.jpg|centré|vignette|500px]] | [[Fichier:Copie d'écran 20240328 101931.jpg|centré|vignette|500px]] | ||

Voilà, la première partie est terminée. Vous pouvez pousser plus loin, mais c'est fonctionnel en l'état. | Voilà, la première partie est terminée. Vous pouvez pousser plus loin, mais c'est fonctionnel en l'état. | ||

=== Si SSD/NVME : === | |||

Parfois vous avez ce message d'erreur : | |||

'''X''' OSD(s) experiencing slow operations in '''BlueStore''' | |||

Il est nécessaire de désactiver certaines options qui ne sont pas nécessaire sur les unités de stockage de type SSD ou NVME : | |||

# ceph config set global bdev_async_discard_threads 1 | |||

# ceph config set global bdev_enable_discard true | |||

Il est nécessaire de relancer les OSD : | |||

# ceph orch restart osd.all-available-devices | |||

=== Commandes utiles === | === Commandes utiles === | ||

==== Mise à jours des | ==== Mise à jours des nœuds ==== | ||

Nous pouvons lancer une petite boucle en ligne de commande pour mettre à jours nos | Nous pouvons lancer une petite boucle en ligne de commande pour mettre à jours nos nœuds en même temps : | ||

# for NODE in '''kadmin1''' '''kworker1''' '''kworker2 fsnode1 fsnode2 fsnode3'''; do ssh $NODE "dnf clean all && dnf upgrade -y"; done | # for NODE in '''kadmin1''' '''kworker1''' '''kworker2 fsnode1 fsnode2 fsnode3'''; do ssh $NODE "dnf clean all && dnf upgrade -y"; done | ||

| Ligne 861 : | Ligne 903 : | ||

===== Il est "down" ===== | ===== Il est "down" ===== | ||

En cas | En cas où un OSD est en erreur sur le nœud incriminé relancer le service '''OSD''' : | ||

# systemctl start ceph......@osd.X.service | # systemctl start ceph......@osd.X.service | ||

==== Interface Web ( | ==== Interface Web (Dashboard) ==== | ||

===== Plus de réponse du lien ou besoin de redémarrage ===== | ===== Plus de réponse du lien ou besoin de redémarrage ===== | ||

| Ligne 871 : | Ligne 913 : | ||

# ceph mgr module enable dashboard | # ceph mgr module enable dashboard | ||

===== L'interface ne se lance pas sur le premier | ===== L'interface ne se lance pas sur le premier nœud ===== | ||

Tester le second car il est possible que le '''dashboard''' puisse basculer ( | Tester le second car il est possible que le '''dashboard''' puisse basculer (nœud primaire/secondaire) | ||

====== Pour savoir où ce situe le '''dashboard''' ====== | ====== Pour savoir où ce situe le '''dashboard''' ====== | ||

En gras le nœud actif : | |||

# ceph status | # ceph status | ||

cluster: | |||

id: 3f08730a-'''xxxxx'''-11ee-9cc7-'''xxxxxxxxxxxxx''' | id: 3f08730a-'''xxxxx'''-11ee-9cc7-'''xxxxxxxxxxxxx''' | ||

| Ligne 883 : | Ligne 925 : | ||

mon: 3 daemons, quorum kubefs03,kubefs02,kubefs01 (age 70m) | mon: 3 daemons, quorum kubefs03,kubefs02,kubefs01 (age 70m) | ||

mgr: '''kubefs01...(active, since 77m)''', standbys: kubefs02... | mgr: '''kubefs01...(active, since 77m)''', standbys: kubefs02... | ||

osd: 3 osds: 3 up (since 70m), 3 in (since 70m) | osd: 3 osds: 3 up (since 70m), 3 in (since 70m) | ||

==== Divers ==== | ==== Divers ==== | ||

| Ligne 891 : | Ligne 933 : | ||

On lance la commande suivante avec son résultat attendu : | On lance la commande suivante avec son résultat attendu : | ||

# ceph osd dump | grep -i full | # ceph osd dump | grep -i full | ||

full_ratio '''0.97''' | |||

backfillfull_ratio 0.9 | backfillfull_ratio 0.9 | ||

nearfull_ratio 0.85 | nearfull_ratio 0.85 | ||

Une fois les opérations automatiques terminées, cela peut prendre pas mal de temps, il suffira de remettre la valeur par défaut comme suit : | Une fois les opérations automatiques terminées, cela peut prendre pas mal de temps, il suffira de remettre la valeur par défaut comme suit : | ||

# ceph osd set-full-ratio '''0.95''' | # ceph osd set-full-ratio '''0.95''' | ||

=== Block Devices et Kubernetes (exemple repris de la doc officiel de CEPH) === | ====== Actions sur les services : ====== | ||

Pour lister les services : | |||

# ceph orch ls | |||

Pour les '''demarrer/stopper/redémarrer''' au choix : | |||

# ceph orch '''start/stop/restart''' '''nomduservice''' | |||

=== Block Devices et Kubernetes (exemple repris de la doc officiel de CEPH) : === | |||

==== Pré-requis ==== | ==== Pré-requis ==== | ||

Il faut au minimum 3 nœuds | Il faut au minimum 3 nœuds <app>Kubernetes</app> avec le rôle '''Worker'''. | ||

Soit : | Soit : | ||

- Rajouter une VM sur l'un de nos hyperviseurs | - Rajouter une VM sur l'un de nos hyperviseurs | ||

- On ajoutera la possibilité à notre master d'héberger des pods | - On ajoutera la possibilité à notre master d'héberger des pods | ||

Si vous avez un seul | Si vous avez '''un seul nœud Kubernetes''' : | ||

# kubectl taint nodes --all node-role.kubernetes.io/master- | |||

Si vous avez '''plusieurs nœuds kubernetes''' : | |||

Si vous avez plusieurs | |||

# kubectl taint nodes --all node-role.kubernetes.io/control-plane- | # kubectl taint nodes --all node-role.kubernetes.io/control-plane- | ||

On utilisera le module | On utilisera le module '''RBD''' pour cette partie. | ||

==== Création du POOL ==== | ==== Création du POOL ==== | ||

# ceph osd pool create kubernetes | # ceph osd pool create '''kubernetes''' | ||

Une fois notre pool créé, nous allons l'initialiser pour utiliser rbd : | |||

# rbd pool init kubernetes | Une fois notre pool créé, nous allons l'initialiser pour utiliser '''rbd''' : | ||

# rbd pool init '''kubernetes''' | |||

==== Authentification du CEPH-CSI ==== | ==== Authentification du CEPH-CSI ==== | ||

| Ligne 936 : | Ligne 981 : | ||

===== Information pour le ConfigMap du CEPH-CSI ===== | ===== Information pour le ConfigMap du CEPH-CSI ===== | ||

On doit récupérer les information de '''ConfigMap''' et surtout le '''fsid''' (notre '''clusterID''') et les informations des | On doit récupérer les information de '''ConfigMap''' et surtout le '''fsid''' (notre '''clusterID''') et les informations des nœuds : | ||

# ceph mon dump | # ceph mon dump | ||

''<...> | ''<...> | ||

fsid '''b9127830-xxxx-4e34-xxxxx-xxxxxxxx''' | fsid '''b9127830-xxxx-4e34-xxxxx-xxxxxxxx''' | ||

| Ligne 945 : | Ligne 989 : | ||

'''1: [v2:192.168.20.20:3300/0,v1:192.168.20.20:6789/0] mon.kubefs02''' | '''1: [v2:192.168.20.20:3300/0,v1:192.168.20.20:6789/0] mon.kubefs02''' | ||

'''2: [v2:192.168.30.20:3300/0,v1:192.168.30.20:6789/0] mon.kubefs03''''' | '''2: [v2:192.168.30.20:3300/0,v1:192.168.30.20:6789/0] mon.kubefs03''''' | ||

==== Sur notre kubernetes | Ici nous n'avons nos 3 moniteurs disponibles. | ||

==== Sur notre kubernetes kadmin1 ==== | |||

===== Configuration du CEPH-CSI CONFIGMAP ===== | ===== Configuration du CEPH-CSI CONFIGMAP ===== | ||

Créer un répertoire de travail pour CEPH : | Créer un répertoire de travail pour CEPH : | ||

| Ligne 953 : | Ligne 998 : | ||

# mkdir ~/projets/ceph | # mkdir ~/projets/ceph | ||

# cd ~/projets/ceph | # cd ~/projets/ceph | ||

Dans ce répertoire, on | |||

Dans ce répertoire, on va générer un fichier <path>.yaml</path> en modifiant les informations recueillies ci-dessus (fsid + IP des '''monitors''') : | |||

# cat <<EOF > csi-config-map.yaml | # cat <<EOF > csi-config-map.yaml | ||

--- | --- | ||

| Ligne 993 : | Ligne 1 039 : | ||

# kubectl apply -f csi-kms-config-map.yaml | # kubectl apply -f csi-kms-config-map.yaml | ||

On définit encore un autre objet '''ConfigMap''' pour la configuration de '''Ceph''' dans le | On définit encore un autre objet '''ConfigMap''' pour la configuration de '''Ceph''' dans le <path>ceph.conf</path> dans nos conteneurs '''CSI''' : | ||

# cat <<EOF > ceph-config-map.yaml | # cat <<EOF > ceph-config-map.yaml | ||

--- | --- | ||

| Ligne 1 031 : | Ligne 1 077 : | ||

===== Configuration des Plugins CEPH-CSI ===== | ===== Configuration des Plugins CEPH-CSI ===== | ||

Nous créons des '''ServiceAccount''' et des '''objets''' Kubernetes '''ClusterRole/ClusterRoleBinding''' '''RBAC'''. Nous allons reprendre des YAML pré-définis car il n'y a pas nécessité de les personnaliser (vous pouvez les télécharger si besoin) : | Nous créons des '''ServiceAccount''' et des '''objets''' <app>Kubernetes</app> '''ClusterRole/ClusterRoleBinding''' '''RBAC'''. Nous allons reprendre des YAML pré-définis car il n'y a pas nécessité de les personnaliser (vous pouvez les télécharger si besoin) : | ||

# kubectl apply -f <nowiki>https://raw.githubusercontent.com/ceph/ceph-csi/master/deploy/rbd/kubernetes/csi-provisioner-rbac.yaml</nowiki> | # kubectl apply -f <nowiki>https://raw.githubusercontent.com/ceph/ceph-csi/master/deploy/rbd/kubernetes/csi-provisioner-rbac.yaml</nowiki> | ||

| Ligne 1 041 : | Ligne 1 087 : | ||

# kubectl apply -f csi-rbdplugin-provisioner.yaml | # kubectl apply -f csi-rbdplugin-provisioner.yaml | ||

====== Ainsi que les plugins pour les | ====== Ainsi que les plugins pour les nœuds ====== | ||

# wget <nowiki>https://raw.githubusercontent.com/ceph/ceph-csi/master/deploy/rbd/kubernetes/csi-rbdplugin.yaml</nowiki> | # wget <nowiki>https://raw.githubusercontent.com/ceph/ceph-csi/master/deploy/rbd/kubernetes/csi-rbdplugin.yaml</nowiki> | ||

Pour l'appliquer : | Pour l'appliquer : | ||

| Ligne 1 147 : | Ligne 1 193 : | ||

# kubectl apply -f pvc.yaml | # kubectl apply -f pvc.yaml | ||

A savoir que depuis Fedora40/41, il est nécessaire d'ajouter les | A savoir que depuis Fedora40/41, il est nécessaire d'ajouter les '''securitycontext''', c'est aussi le cas coté <app>podman</app>, sinon on se retrouve avec des accès interdits qui ne permettent plus de lancer nos déploiements avec des volumes persistents entre autre. | ||

Voir https://kubernetes.io/docs/tasks/configure-pod-container/security-context/ . | |||

https://kubernetes.io/docs/tasks/configure-pod-container/security-context/ | |||

Test simple : | Test simple : | ||

| Ligne 1 176 : | Ligne 1 221 : | ||

==Exemples pratiques == | ==Exemples pratiques == | ||

A venir au fur et à mesure | ''A venir au fur et à mesure'' | ||

Ajout | === Ajout du composant "metrics-server" pour Kubernetes : === | ||

Cela permet d'avoir un "top" un peu comme la commande "top" de linux, à savoir que cela permet d'avoir la consommation des ressources que ce soit pour les noeuds, que pour les pods d'un ou plusieurs "namespace". | |||

On télécharge le yaml | On télécharge le fichier <path>.yaml</path> | ||

wget <nowiki>https://raw.githubusercontent.com/kubernetes/dashboard/v2.2.0/aio/deploy/recommended.yaml</nowiki> | # wget <nowiki>https://raw.githubusercontent.com/kubernetes/dashboard/v2.2.0/aio/deploy/recommended.yaml</nowiki> | ||

Vous pouvez l'éditer si besoin, mais par défaut cela n'est pas nécessaire. | Vous pouvez l'éditer si besoin, mais par défaut cela n'est pas nécessaire. | ||

On lance le déploiement : | On lance le déploiement : | ||

# kubectl apply -f recommended.yaml | |||

On vérifie : | On vérifie : | ||

# kubectl get pods -n kube-system | |||

NAME READY STATUS RESTARTS AGE coredns-7c65d6cfc9-6pc26 1/1 Running 1 16h | NAME READY STATUS RESTARTS AGE coredns-7c65d6cfc9-6pc26 1/1 Running 1 16h | ||

coredns-7c65d6cfc9-rlb9g 1/1 Running 1 16h | coredns-7c65d6cfc9-rlb9g 1/1 Running 1 16h | ||

| Ligne 1 202 : | Ligne 1 248 : | ||

kube-scheduler-kubemaster01.ipazeus.local 1/1 Running 1 16h | kube-scheduler-kubemaster01.ipazeus.local 1/1 Running 1 16h | ||

'''metrics-server-7ccb4c54bf-fgwj8 1/1 Running 1 16h''' | '''metrics-server-7ccb4c54bf-fgwj8 1/1 Running 1 16h''' | ||

Voici les commandes pour voir les metrics : | Voici les commandes pour voir les metrics : | ||

Pour les | Pour les nœuds (ressource affichée Processeurs/Mémoire de l'usage des nœuds) | ||

kubectl top node | # kubectl top node | ||

NAME CPU(cores) CPU% MEMORY(bytes) MEMORY% | NAME CPU(cores) CPU% MEMORY(bytes) MEMORY% | ||

xxxxxxxxxxxx.xxxxxxx.local 62m 1% 1431Mi 18% | xxxxxxxxxxxx.xxxxxxx.local 62m 1% 1431Mi 18% | ||

| Ligne 1 214 : | Ligne 1 260 : | ||

xxxxxxxxxxxx.xxxxxxx.local 48m 1% 1118Mi 14% | xxxxxxxxxxxx.xxxxxxx.local 48m 1% 1118Mi 14% | ||

xxxxxxxxxxxx.xxxxxxx.local 50m 1% 1219Mi 15% | xxxxxxxxxxxx.xxxxxxx.local 50m 1% 1219Mi 15% | ||

Pour les | |||

kubectl top pod -n default | Pour les pods (Ressource affiché Processeurs/Mémoire de l'usage des pods) | ||

# kubectl top pod -n default | |||

NAME CPU(cores) MEMORY(bytes) | NAME CPU(cores) MEMORY(bytes) | ||

csi-rbdplugin-72w8x 1m 40Mi | csi-rbdplugin-72w8x 1m 40Mi | ||

| Ligne 1 227 : | Ligne 1 273 : | ||

csi-rbdplugin-tw24m 1m 40Mi | csi-rbdplugin-tw24m 1m 40Mi | ||

=== Dépôts d'images ( | === Dépôts d'images (Repositories) avec Nexus === | ||

On va utiliser la solution de <app>Sonatype</app> -> https://www.sonatype.com/products/sonatype-nexus-repository | On va utiliser la solution de <app>Sonatype</app> -> https://www.sonatype.com/products/sonatype-nexus-repository . | ||

On crée un | Nexus permet de créer un dépôt d'images personnel, voir de synchroniser d'autres en interne. | ||

On crée un '''namspace''' et on lui donne un nom (ici '''devops-tools''') : | |||

# kubectl create namespace '''devops-tools''' | # kubectl create namespace '''devops-tools''' | ||

Et | |||

Et on va donc créer notre '''manifest''' dans un fichier : | |||

# cat <<EOF > '''nexus'''.yaml | # cat <<EOF > '''nexus'''.yaml | ||

--- | --- | ||

| Ligne 1 307 : | Ligne 1 356 : | ||

Et l'appliquer : | Et l'appliquer : | ||

# kubectl apply -f '''nexus'''.yaml | |||

Ne pas oublier d'ouvrir le port TCP | Ne pas oublier d'ouvrir le port TCP '''32002''' sur le nœud où ce trouve votre pod : | ||

Pour connaitre le nœud : | Pour connaitre le nœud : | ||

| Ligne 1 315 : | Ligne 1 364 : | ||

On récupérera le nom de notre pod et le nœud (exemple) : | On récupérera le nom de notre pod et le nœud (exemple) : | ||

NAME READY STATUS RESTARTS AGE IP NODE NOMINATED NODE READINESS GATES | |||

jenkins-bf6b8d5fb-s6mtc 1/1 Running 3 32d 10.85.48.6 '''kubeworker1''' <none> <none> | jenkins-bf6b8d5fb-s6mtc 1/1 Running 3 32d 10.85.48.6 '''kubeworker1''' <none> <none> | ||

'''nexus-8559965b56-ptrxx''' 1/1 Running 0 41m 10.85.64.15 '''kubeworker2''' <none> <none> | '''nexus-8559965b56-ptrxx''' 1/1 Running 0 41m 10.85.64.15 '''kubeworker2''' <none> <none> | ||

et l'interface est accessible à l'adresse : | et l'interface est accessible à l'adresse : | ||

http://'''VotreNoeud''':'''32002''' | http://'''VotreNoeud''':'''32002''' | ||

Pour avoir l'accès à l'utilisateur | Pour avoir l'accès à l'utilisateur '''admin''', il faut récupérer le mot de passe : | ||

# kubectl exec '''nexus-8559965b56-ptrxx''' -n devops-tools -- cat /nexus-data/admin.password | |||

Il vous sera demandé de le modifier à la première connexion. | Il vous sera demandé de le modifier à la première connexion. | ||

== Montée de version == | == Montée de version : == | ||

Dans le cas d'une montée de version de Fedora (exemple passage de Fedora 39 à 40), il est nécessaire de lancer les opérations suivantes pour terminer la migration de notre | Dans le cas d'une montée de version de '''Fedora Linux''' (exemple passage de '''Fedora Linux''' 39 à 40), il est nécessaire de lancer les opérations suivantes pour terminer la migration de notre infrastructure. | ||

=== Kubernetes === | === Kubernetes === | ||

==== Version N à N+1 ==== | ==== Version N à N+1 ==== | ||

<app>Kubernetes</app> ne permet pas le saut de deux versions | <app>Kubernetes</app> ne permet pas le saut de deux versions majeures à la suite. Voici la procédure d'exemple dans le cas où vous faite le passage de la version 1.27 à la 1.28. | ||

Il faut modifier dans la configuration la version de <app>kubernetes</app> : | Il faut modifier dans la configuration la version de <app>kubernetes</app> sur le kadmin1 : | ||

# kubectl -n kube-system edit cm kubeadm-config -o yaml | # kubectl -n kube-system edit cm kubeadm-config -o yaml | ||

| Ligne 1 349 : | Ligne 1 392 : | ||

Par : | Par : | ||

kubernetesVersion: '''v1.28.0''' | kubernetesVersion: '''v1.28.0''' | ||

On installe la nouvelle version désiré fourni par les paquets (exemple : remplacer kubernetes 1.27 par les paquets en 1.28) | |||

On lancera la commande pour monter la nouvelle version au plan : | # for NODE in worker2 worker1 admin1; | ||

do ssh $NODE "dnf swap kubernetes* kubernetes*1.33* --allowerasing"; | |||

done | |||

Il peut être nécessaire de relancer et réactiver le service <app>kubelet</app> sur chaque nœuds, après la montée de version de '''Fedora Linux''', à partir de notre '''kadmin1''' : | |||

'''''# for NODE in worker2 worker1 admin1''''' | |||

do | |||

ssh $NODE "systemctl restart kubelet && systemctl enable kubelet" | |||

done | |||

On lancera la commande pour monter la nouvelle version au '''plan''' sur notre kadmin1 : | |||

# kubeadm upgrade plan | # kubeadm upgrade plan | ||

Vérifier la version | Vérifier la version fournie par Fedora Linux : | ||

# dnf list kubernetes | # dnf list kubernetes | ||

Dernière vérification de l’expiration des métadonnées effectuée il y a 0:21:33 le jeu. 23 mai 2024 14:25:21. | |||

Paquets installés | Paquets installés | ||

kubernetes'''.x86_64''' '''1.28.10.fc39''' @updates | kubernetes'''.x86_64''' '''1.28.10.fc39''' @updates | ||

Il suffit de lancer cette dernière commande : | Il suffit de lancer cette dernière commande : | ||

# kubeadm upgrade apply '''v1.28.10''' | # kubeadm upgrade apply '''v1.28.10''' | ||

et de relancer nos kubelet si besoin : | |||

et de relancer nos '''kubelet''' si besoin : | |||

# for NODE in '''worker2 worker1 admin1''' | # for NODE in '''worker2 worker1 admin1''' | ||

do | do | ||

| Ligne 1 372 : | Ligne 1 422 : | ||

<app>Kubernetes</app> ne permet pas le saut de deux versions majeures à la suite. Pour cela nous appliquerons la procédure qui suit. | <app>Kubernetes</app> ne permet pas le saut de deux versions majeures à la suite. Pour cela nous appliquerons la procédure qui suit. | ||

{{Warning|La procédure est en grande partie identique à la précédente, mais il est obligatoire de revenir à la version N+1 avant de passer à la N+2 et suivante (exemple de 1.27->1.28->1.29->1.30, etc).}} | |||

Il est nécessaire de relancer et réactiver le service <app>kubelet</app> sur chaque nœuds, après la montée de version de '''Fedora Linux''', à partir de | Il est nécessaire de relancer et réactiver le service <app>kubelet</app> sur chaque nœuds, après la montée de version de '''Fedora Linux''', à partir de '''kadmin1''' : | ||

# for NODE in '''worker2 worker1 admin1''' | # for NODE in '''worker2 worker1 admin1''' | ||

do | do | ||

| Ligne 1 382 : | Ligne 1 432 : | ||

Il faut utiliser un dépôt ayant la version de <app>kubernetes</app> pour '''Fedora Linux''' disponible. | Il faut utiliser un dépôt ayant la version de <app>kubernetes</app> pour '''Fedora Linux''' disponible. | ||

Pour cela la liste des dépôts disponibles est fournie ici -> https://src.fedoraproject.org/rpms/kubernetes | Pour cela la liste des dépôts disponibles est fournie ici -> https://src.fedoraproject.org/rpms/kubernetes . | ||

===== Exemple pour le passage de la version de kubernetes en 1.27.xx vers la 1.29.xx ===== | ===== Exemple pour le passage de la version de kubernetes en 1.27.xx vers la 1.29.xx ===== | ||

====== Descente à la version de kubernetes n+1 (ici pour revenir à la version 1.28 dans notre exemple) ====== | ====== Descente à la version de kubernetes n+1 (ici pour revenir à la version 1.28 dans notre exemple) ====== | ||

Nous utiliserons donc le dépôt suivant (à modifier au besoin) -> https://copr.fedorainfracloud.org/coprs/buckaroogeek/copr-k8s-1.28/ | Nous utiliserons donc le dépôt suivant (à modifier au besoin) -> https://copr.fedorainfracloud.org/coprs/buckaroogeek/copr-k8s-1.28/ . | ||

On activera le dépôt comme suit : | On activera le dépôt comme suit : | ||

| Ligne 1 398 : | Ligne 1 448 : | ||

done | done | ||

Et on réinstalle les paquets | Et on réinstalle les paquets fournis en 1.28.xx : | ||

# for NODE in '''worker2 worker1 admin1''' | # for NODE in '''worker2 worker1 admin1''' | ||

do | do | ||

| Ligne 1 417 : | Ligne 1 467 : | ||

kubernetesVersion: '''v1.28.0''' | kubernetesVersion: '''v1.28.0''' | ||

On lancera la commande pour monter la nouvelle version au plan : | On lancera la commande pour monter la nouvelle version au '''plan''' : | ||

$ kubeadm upgrade plan | $ kubeadm upgrade plan | ||

Vérifier la version fournie par '''Fedora Linux''' : | Vérifier la version fournie par '''Fedora Linux''' : | ||

# dnf list kubernetes | # dnf list kubernetes | ||

Dernière vérification de l’expiration des métadonnées effectuée il y a 0:21:33 le jeu. 23 mai 2024 14:25:21. | |||

Paquets installés | Paquets installés | ||

kubernetes'''.src''' '''1.28.10.fc39''' '''@copr... | kubernetes'''.src''' '''1.28.10.fc39''' '''@copr...''' | ||

Il suffit de lancer cette dernière commande : | Il suffit de lancer cette dernière commande : | ||

# kubeadm upgrade apply '''v1.28.1''' | # kubeadm upgrade apply '''v1.28.1''' | ||

et de relancer nos <app>kubelet</app> si besoin : | et de relancer nos <app>kubelet</app> si besoin : | ||

# for NODE in '''worker2 worker1 admin1''' | # for NODE in '''worker2 worker1 admin1''' | ||

| Ligne 1 444 : | Ligne 1 494 : | ||

On vérifie bien que la nouvelle version est installée : | On vérifie bien que la nouvelle version est installée : | ||

# dnf list kubernetes | # dnf list kubernetes | ||

Dernière vérification de l’expiration des métadonnées effectuée il y a 0:38:08 le jeu. 23 mai 2024 14:25:21. | |||

Paquets installés | Paquets installés | ||

kubernetes.x86_64 '''1.29.4-1.fc40''' @updates | kubernetes.x86_64 '''1.29.4-1.fc40''' @updates | ||

On relance le service <app>kubelet</app> : | On relance le service <app>kubelet</app> : | ||

| Ligne 1 464 : | Ligne 1 512 : | ||

kubernetesVersion: '''v1.29.0''' | kubernetesVersion: '''v1.29.0''' | ||

On lancera la commande pour monter la nouvelle version au plan : | On lancera la commande pour monter la nouvelle version au '''plan''' : | ||

# kubeadm upgrade plan | # kubeadm upgrade plan | ||

Vérifier la version fournie par '''Fedora Linux''' : | Vérifier la version fournie par '''Fedora Linux''' : | ||

# dnf list kubernetes | # dnf list kubernetes | ||

Dernière vérification de l’expiration des métadonnées effectuée il y a 0:21:33 le jeu. 23 mai 2024 14:25:21. | |||

Paquets installés | Paquets installés | ||

kubernetes'''.src''' '''1.29.4-1.fc40''' '''@updates | kubernetes'''.src''' '''1.29.4-1.fc40''' '''@updates''' | ||

Il suffit de lancer cette dernière commande : | Il suffit de lancer cette dernière commande : | ||

| Ligne 1 485 : | Ligne 1 531 : | ||

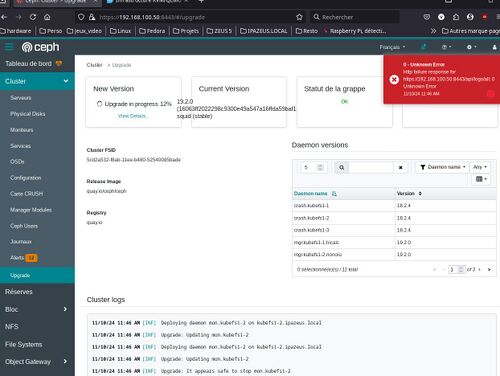

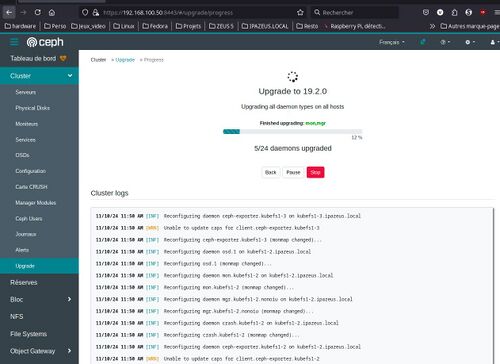

=== CEPH === | === CEPH === | ||

Il est parfois nécessaire de faire la montée de version de nos CEPH. Mais cela dépend surtout de la version majeure utilisée ('''Fedora Linux''' intègre la dernière version stable).<blockquote>'''''La mise à jours, que ce soit pour les versions mineurs ou majeurs, des paquets de Ceph n'est pas suffisante! Il est nécessaire de la faire aussi pour les "containers".'''''</blockquote> | Il est parfois nécessaire de faire la montée de version de nos CEPH. Mais cela dépend surtout de la version majeure utilisée ('''Fedora Linux''' intègre la dernière version stable). | ||

<blockquote>'''''La mise à jours, que ce soit pour les versions mineurs ou majeurs, des paquets de Ceph n'est pas suffisante ! Il est nécessaire de la faire aussi pour les "containers".'''''</blockquote> | |||

====Par l'interface (en cours de finalisation) | ==== Par l'interface (en cours de finalisation) ==== | ||

[[Fichier:Copie d'écran 20241011 114657.jpg|centré|vignette]] | [[Fichier:Copie d'écran 20241011 114657.jpg|centré|500px|vignette]] | ||

[[Fichier:Copie d'écran 20241011 115026.jpg|centré|vignette]] | [[Fichier:Copie d'écran 20241011 115026.jpg|centré|500px|vignette]] | ||

====En ligne de commande | ==== En ligne de commande ==== | ||

<blockquote>'''Obligatoire lors d'une montée de version!''' | <blockquote>'''Obligatoire lors d'une montée de version!''' | ||

'''Facultatif pour les mises à jours mineurs.'''</blockquote>On | '''Facultatif pour les mises à jours mineurs.'''</blockquote> | ||

On va déjà suivre la recommandation de mettre l'orchestrateur '''fail_fs''' à '''true''', cela pour éviter des problèmes de perturbations : | |||

# ceph config set mgr mgr/orchestrator/fail_fs '''true''' | |||

On vérifie la version | On vérifie la version fournie par les paquets <paquet>Ceph</paquets> : | ||

# dnf list ceph | # dnf list ceph | ||

Fedora 40 - x86_64 - Updates 19 kB/s | 25 kB 00:01 | |||

Fedora 40 - x86_64 - Updates 34 kB/s | 5.0 MB 02:32 | |||

Fedora 40 - x86_64 - Updates | |||

Dernière vérification de l’expiration des métadonnées effectuée il y a 0:00:18 le mer. 25 sept. 2024 11:09:11. | Dernière vérification de l’expiration des métadonnées effectuée il y a 0:00:18 le mer. 25 sept. 2024 11:09:11. | ||

Paquets installés | Paquets installés | ||

ceph.x86_64 2:'''18.2.4'''-1.fc40 | ceph.x86_64 2:'''18.2.4'''-1.fc40 | ||

En gras le numéro de la version | |||

En gras le numéro de la version installée à mettre à jour ('''''à modifier au besoin''''') | |||

# ceph orch upgrade start --image quay.io/ceph/ceph:v'''18.2.4''' | # ceph orch upgrade start --image quay.io/ceph/ceph:v'''18.2.4''' | ||

# ceph -s | # ceph -s | ||

# ceph -W cephadm | # ceph -W cephadm | ||

# ceph orch upgrade status | # ceph orch upgrade status | ||

Plus d'options en anglais ici : [https://docs.ceph.com/en/latest/cephadm/upgrade/ https://docs.ceph.com/'''n'''en/latest/cephadm/upgrade/] | |||

Plus d'options en anglais ici : [https://docs.ceph.com/en/latest/cephadm/upgrade/ https://docs.ceph.com/'''n'''en/latest/cephadm/upgrade/] . | |||

== Avancée == | == Avancée == | ||

=== | === CEPHFS (''Écriture en cours'') : === | ||

Certaines possibilités de '''CEPH''' ne sont pas prises en compte par le pilote '''RDB''' utilisé dans la doc ci-dessus. | |||

Il est donc nécessaire de rajouter le "'''rbd-provisioner'''" par du "'''cephfs-provisioner'''" pour pouvoir utiliser l'un ou l'autre au besoin. | |||

Cela vas permettre plus de possibilités, comme l'utilisation du "'''''ReadWriteMany'''''" (lecture/écriture pour tous les noeuds) avec le mode d'accès "Filesystem" (RBD ne le permet qu'avec le mode "Block") et autres. | |||

Par contre cela semble demander des ressources plus rapide. | |||

La source d'inspiration de cette partie provient du site :-> https://computingforgeeks.com/ceph-persistent-storage-for-kubernetes-with-cephfs/ | |||

Pour en savoir plus sur les différences entre les pilotes CSI pour CEPH : https://github.com/ceph/ceph-csi | |||

==== A faire sur notre master kubernetes "kadmin1" : ==== | |||

csi-cephfsplugin-provisioner.yaml<syntaxhighlight lang="sed"> | |||

# cat <<EOF > csi-cephfsplugin-provisioner.yaml | |||

--- | |||

kind: Service | |||

apiVersion: v1 | |||

metadata: | |||

name: csi-cephfsplugin-provisioner | |||

labels: | |||

app: csi-metrics | |||

spec: | |||

selector: | |||

app: csi-cephfsplugin-provisioner | |||

ports: | |||

- name: http-metrics | |||

port: 8080 | |||

protocol: TCP | |||

targetPort: 8681 | |||

--- | |||

kind: Deployment | |||

apiVersion: apps/v1 | |||

metadata: | |||

name: csi-cephfsplugin-provisioner | |||

spec: | |||

selector: | |||

matchLabels: | |||

app: csi-cephfsplugin-provisioner | |||

replicas: 3 | |||

template: | |||

metadata: | |||

labels: | |||

app: csi-cephfsplugin-provisioner | |||

spec: | |||

affinity: | |||

podAntiAffinity: | |||

requiredDuringSchedulingIgnoredDuringExecution: | |||

- labelSelector: | |||

matchExpressions: | |||

- key: app | |||

operator: In | |||

values: | |||

- csi-cephfsplugin-provisioner | |||

topologyKey: "kubernetes.io/hostname" | |||

serviceAccountName: cephfs-csi-provisioner | |||

priorityClassName: system-cluster-critical | |||

containers: | |||

- name: csi-cephfsplugin | |||

# for stable functionality replace canary with latest release version | |||

image: quay.io/cephcsi/cephcsi:canary | |||

args: | |||

- "--nodeid=$(NODE_ID)" | |||

- "--type=cephfs" | |||

- "--controllerserver=true" | |||

- "--endpoint=$(CSI_ENDPOINT)" | |||

- "--v=5" | |||

- "--drivername=cephfs.csi.ceph.com" | |||

- "--pidlimit=-1" | |||

- "--enableprofiling=false" | |||

- "--setmetadata=true" | |||

env: | |||

- name: POD_IP | |||

valueFrom: | |||

fieldRef: | |||

fieldPath: status.podIP | |||

- name: NODE_ID | |||

valueFrom: | |||

fieldRef: | |||

fieldPath: spec.nodeName | |||

- name: CSI_ENDPOINT | |||

value: unix:///csi/csi-provisioner.sock | |||

- name: POD_NAMESPACE | |||

valueFrom: | |||

fieldRef: | |||

fieldPath: metadata.namespace | |||

# - name: KMS_CONFIGMAP_NAME | |||

# value: encryptionConfig | |||

imagePullPolicy: "IfNotPresent" | |||

volumeMounts: | |||

- name: socket-dir | |||

mountPath: /csi | |||

- name: host-sys | |||

mountPath: /sys | |||

- name: lib-modules | |||

mountPath: /lib/modules | |||

readOnly: true | |||

- name: host-dev | |||

mountPath: /dev | |||

- name: ceph-config | |||

mountPath: /etc/ceph/ | |||

- name: ceph-csi-config | |||

mountPath: /etc/ceph-csi-config/ | |||

- name: keys-tmp-dir | |||

mountPath: /tmp/csi/keys | |||

- name: ceph-csi-encryption-kms-config | |||

mountPath: /etc/ceph-csi-encryption-kms-config/ | |||

- name: csi-provisioner | |||

image: registry.k8s.io/sig-storage/csi-provisioner:v5.1.0 | |||

args: | |||

- "--csi-address=$(ADDRESS)" | |||

- "--v=1" | |||

- "--timeout=150s" | |||

- "--leader-election=true" | |||

- "--retry-interval-start=500ms" | |||

- "--feature-gates=HonorPVReclaimPolicy=true" | |||

- "--prevent-volume-mode-conversion=true" | |||

- "--extra-create-metadata=true" | |||

- "--http-endpoint=$(POD_IP):8090" | |||

env: | |||

- name: ADDRESS | |||

value: unix:///csi/csi-provisioner.sock | |||

- name: POD_IP | |||

valueFrom: | |||

fieldRef: | |||

fieldPath: status.podIP | |||

imagePullPolicy: "IfNotPresent" | |||

ports: | |||

- containerPort: 8090 | |||

name: http-endpoint | |||

protocol: TCP | |||

volumeMounts: | |||

- name: socket-dir | |||

mountPath: /csi | |||

- name: csi-resizer | |||

image: registry.k8s.io/sig-storage/csi-resizer:v1.13.1 | |||

args: | |||

- "--csi-address=$(ADDRESS)" | |||

- "--v=1" | |||

- "--timeout=150s" | |||

- "--leader-election" | |||

- "--retry-interval-start=500ms" | |||

- "--handle-volume-inuse-error=false" | |||

- "--feature-gates=RecoverVolumeExpansionFailure=true" | |||

- "--http-endpoint=$(POD_IP):8091" | |||

env: | |||

- name: ADDRESS | |||

value: unix:///csi/csi-provisioner.sock | |||

- name: POD_IP | |||

valueFrom: | |||

fieldRef: | |||

fieldPath: status.podIP | |||

imagePullPolicy: "IfNotPresent" | |||

ports: | |||

- containerPort: 8091 | |||

name: http-endpoint | |||

protocol: TCP | |||

volumeMounts: | |||

- name: socket-dir | |||

mountPath: /csi | |||

- name: csi-snapshotter | |||

image: registry.k8s.io/sig-storage/csi-snapshotter:v8.2.0 | |||

args: | |||

- "--csi-address=$(ADDRESS)" | |||

- "--v=1" | |||

- "--timeout=150s" | |||

- "--leader-election=true" | |||

- "--extra-create-metadata=true" | |||

- "--feature-gates=CSIVolumeGroupSnapshot=true" | |||

- "--http-endpoint=$(POD_IP):8092" | |||

env: | |||

- name: ADDRESS | |||

value: unix:///csi/csi-provisioner.sock | |||

- name: POD_IP | |||

valueFrom: | |||

fieldRef: | |||

fieldPath: status.podIP | |||

imagePullPolicy: "IfNotPresent" | |||

ports: | |||

- containerPort: 8092 | |||

name: http-endpoint | |||

protocol: TCP | |||

volumeMounts: | |||

- name: socket-dir | |||

mountPath: /csi | |||

- name: liveness-prometheus | |||

image: quay.io/cephcsi/cephcsi:canary | |||

args: | |||

- "--type=liveness" | |||

- "--endpoint=$(CSI_ENDPOINT)" | |||

- "--metricsport=8681" | |||

- "--metricspath=/metrics" | |||

- "--polltime=60s" | |||

- "--timeout=3s" | |||

env: | |||

- name: CSI_ENDPOINT | |||

value: unix:///csi/csi-provisioner.sock | |||

- name: POD_IP | |||

valueFrom: | |||

fieldRef: | |||

fieldPath: status.podIP | |||

ports: | |||

- containerPort: 8681 | |||

name: http-metrics | |||

protocol: TCP | |||

volumeMounts: | |||

- name: socket-dir | |||

mountPath: /csi | |||

imagePullPolicy: "IfNotPresent" | |||

volumes: | |||

- name: socket-dir | |||

emptyDir: { | |||

medium: "Memory" | |||

} | |||

- name: host-sys | |||

hostPath: | |||

path: /sys | |||

- name: lib-modules | |||

hostPath: | |||

path: /lib/modules | |||

- name: host-dev | |||

hostPath: | |||

path: /dev | |||

- name: ceph-config | |||

configMap: | |||

name: ceph-config | |||

- name: ceph-csi-config | |||

configMap: | |||

name: ceph-csi-config | |||

- name: keys-tmp-dir | |||

emptyDir: { | |||

medium: "Memory" | |||

} | |||

- name: ceph-csi-encryption-kms-config | |||

configMap: | |||

name: ceph-csi-encryption-kms-config | |||

EOF | |||

</syntaxhighlight> | |||

csi-cephfsplugin.yaml<syntaxhighlight lang="sed"># cat <<EOF > csi-cephfsplugin.yaml | |||

--- | |||

kind: DaemonSet | |||

apiVersion: apps/v1 | |||

metadata: | |||

name: csi-cephfsplugin | |||

spec: | |||

selector: | |||

matchLabels: | |||

app: csi-cephfsplugin | |||

template: | |||

metadata: | |||

labels: | |||

app: csi-cephfsplugin | |||

spec: | |||

serviceAccountName: cephfs-csi-nodeplugin | |||

priorityClassName: system-node-critical | |||

hostNetwork: true | |||

hostPID: true | |||

# to use e.g. Rook orchestrated cluster, and mons' FQDN is | |||

# resolved through k8s service, set dns policy to cluster first | |||

dnsPolicy: ClusterFirstWithHostNet | |||

containers: | |||

- name: csi-cephfsplugin | |||

securityContext: | |||

privileged: true | |||

capabilities: | |||

add: ["SYS_ADMIN"] | |||

allowPrivilegeEscalation: true | |||

# for stable functionality replace canary with latest release version | |||

image: quay.io/cephcsi/cephcsi:canary | |||

args: | |||

- "--nodeid=$(NODE_ID)" | |||

- "--type=cephfs" | |||

- "--nodeserver=true" | |||

- "--endpoint=$(CSI_ENDPOINT)" | |||

- "--v=5" | |||

- "--drivername=cephfs.csi.ceph.com" | |||

- "--enableprofiling=false" | |||

# If topology based provisioning is desired, configure required | |||

# node labels representing the nodes topology domain | |||

# and pass the label names below, for CSI to consume and advertise | |||

# its equivalent topology domain | |||

# - "--domainlabels=failure-domain/region,failure-domain/zone" | |||

# | |||

# Options to enable read affinity. | |||

# If enabled Ceph CSI will fetch labels from kubernetes node and | |||

# pass `read_from_replica=localize,crush_location=type:value` during | |||

# CephFS mount command. refer: | |||

# https://docs.ceph.com/en/latest/man/8/rbd/#kernel-rbd-krbd-options | |||