Cartographie du réseau avec NMAP

| Attention ! Vous ne devez utiliser ce programme que pour scanner vos postes, sinon cela sera interprété comme une attaque . |

Présentation

Nmap, pour « Network Mapper », est un logiciel libre qui permet l'exploration réseau et des audits de sécurité. Sa rapidité et sa facilité nous permet de scanner d'un simple hôte local à un réseau de plusieurs machines. Ce logiciel est devenu une référence chez les administrateurs réseau, car il permet une large vue de la sécurité du réseau. Il nous permet de déterminer les hôtes présents sur le réseau, de détecter leur système d'exploitation, sa version, les services qui y sont exécutés et leurs versions. Il permet aussi de "voir" quels paquets et quels ports sont filtrés par le pare-feu. Dans cet article, nous allons voir comment détecter les ports qui sont ouverts et non protégés, et quels services tournent dessus.

Installation

Nmap est un programme en ligne de commande, cependant des interfaces graphiques sont disponibles. Nous utiliserons umit qui est dans les dépôts:

# dnf install nmap

Pour l'installer en interface graphique:

# dnf install umit

| Note Pour l'utiliser en mode graphique, il faut que les deux paquets soient installés. |

Pour désinstaller l'ensemble :

# dnf remove nmap umit

Utilisation

Dans cette partie nous allons voir les deux façons d'utiliser nmap:

- En ligne de commande

- En interface graphique

Nous verrons aussi comment scanner une seule machine, et tout un réseau local.

En ligne de commande

| Note A noter que nmap n'a pas forcément toujours besoin d'être lancé avec des droits privilégiés (~root), mais dans certains cas, pour avoir plus d'information, c'est nécessaire. |

Scan d'une seule machine: Dans un terminal tapez:

nmap -p 80 -sV -A 192.168.X.X

- -p 80: Signifie que l'on écoute le port 80 sur l'adresse Ip, pour écouter sur un autre port par exemple le "42", il faut mettre "-p 42", si on veut scanner tous les ports, ne pas mettre cette option.

- -sV: Nous permet d'afficher les services et leur version qui tournent sur les ports ouverts.

- -A: Détecte le système d'exploitation et nous donne sa version.

---

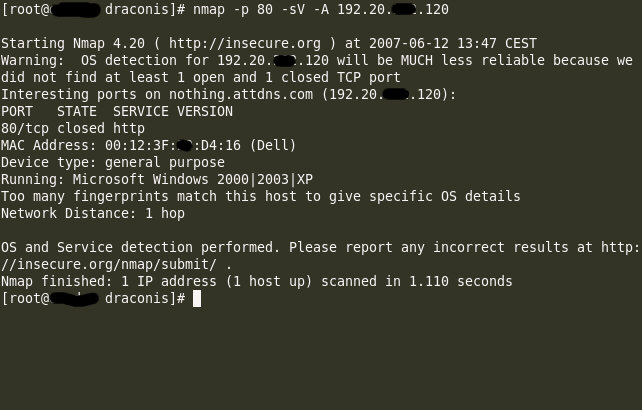

[Exemple]

Déchiffrons les informations à l'écran.

80/tcp closed http

Cette ligne nous informe qu'il a bien trouvé le port 80. Nous apprenons aussi qu'il est fermé depuis l'exterieur "tcp closed". Dernière indication le service qui tourne derrière le port est du Http. Comme le port est fermé nous ne pouvons voir la version du service, ceci n'est possible que si le port est ouvert

MAC Address: 00:12:3F:xx:D4:16 (Dell) Device type: general purpose Running: Microsoft Windows 2000|2003|XP

L'option -A nous à permit d'obtenir ces informations.

Network Distance: 1 hop

Informe sur le nombre de noeuds réseaux nmap a du traverser avant de joindre l'hôte réseau.

Pour avoir toutes les options :

$ man nmap

Autre exemple donné dans la page man

# nmap -A -T4 192.168.1.136 Starting Nmap 7.70 ( https://nmap.org ) at 2018-11-09 11:34 EET Nmap scan report for 192.168.1.136 Host is up (0.000029s latency). Not shown: 994 closed ports PORT STATE SERVICE VERSION 22/tcp open ssh OpenSSH 7.9 (protocol 2.0) | ssh-hostkey: | 2048 6d:19:11:fc:74:92:4f:ae:eb:24:aa:d1:7e:f6:fe:f6 (RSA) | 256 33:ce:8f:e7:7a:be:ba:d9:1a:a1:bf:d2:74:ab:4b:bd (ECDSA) |_ 256 9e:9f:e4:bf:99:50:dc:b5:17:44:83:4d:f4:66:05:4f (ED25519) 80/tcp open http Apache httpd 2.4.37 ((Fedora) PHP/7.2.11) | http-methods: |_ Potentially risky methods: TRACE |_http-server-header: Apache/2.4.37 (Fedora) PHP/7.2.11 |_http-title: GLAND 111/tcp open rpcbind 2-4 (RPC #100000) | rpcinfo: | program version port/proto service | 100000 2,3,4 111/tcp rpcbind |_ 100000 2,3,4 111/udp rpcbind 631/tcp open ipp CUPS 2.2 | http-methods: |_ Potentially risky methods: PUT | http-robots.txt: 1 disallowed entry |_/ |_http-server-header: CUPS/2.2 IPP/2.1 |_http-title: Home - CUPS 2.2.8 3306/tcp open mysql MariaDB (unauthorized) 5060/tcp open sip? Device type: general purpose Running: Linux 3.X OS CPE: cpe:/o:linux:linux_kernel:3 OS details: Linux 3.7 - 3.10 Network Distance: 0 hops OS and Service detection performed. Please report any incorrect results at https://nmap.org/submit/ . Nmap done: 1 IP address (1 host up) scanned in 157.36 seconds