« Infrastructure KVM/QEMU+Kubernetes+CEPH » : différence entre les versions

(→Ceph :) |

mAucun résumé des modifications |

||

| Ligne 3 : | Ligne 3 : | ||

== Introduction : == | == Introduction : == | ||

Nous allons présenter ici une infrastructure "Kubernetes" qui peut être | Nous allons présenter ici une infrastructure "Kubernetes" qui peut être mise en oeuvre sur '''3''' '''[https://fr.wikipedia.org/wiki/Hyperviseur Hyperviseurs]''' "'''''[https://fr.wikipedia.org/wiki/Bare_metal bare metal]'''''" (machines physiques) KVM/QEMU ou simplement sur 3 Machines virtuelles (VM). | ||

'''<u>A savoir que cela reste une base qui peut être largement amélioré/modifié selon les besoins et | '''<u>A savoir que cela reste une base qui peut être largement amélioré/modifié selon les besoins et vos possibilités.</u>''' | ||

Cette documentation est fortement | Cette documentation est fortement inspirée en partie à partir du lien suivant pour la partie Kubernetes et CEPH. Sans le copier/coller et les erreurs intentionnelles ou non : | ||

https://www.server-world.info/en/note?os=Fedora_38&p=kubernetes&f=1 | https://www.server-world.info/en/note?os=Fedora_38&p=kubernetes&f=1 | ||

La documentation | La documentation officielle de Kubernetes est disponible ici : | ||

https://kubernetes.io/fr/docs/home/ | https://kubernetes.io/fr/docs/home/ | ||

| Ligne 19 : | Ligne 19 : | ||

Il nous faut donc : | Il nous faut donc : | ||

* S'assurer d'avoir activé, après confirmation que le processeur les | * S'assurer d'avoir activé, après confirmation que le processeur les supporte, les options de virtualisation matérielle dans le bios de de la carte mère (voir la documentation de celle-ci) de chaque hôte physique. | ||

* 1 hôte physique "'''hote1'''" disposant d'une interface graphique (ici KDE/plasma) étant à la fois : | * 1 hôte physique "'''hote1'''" disposant d'une interface graphique (ici KDE/plasma) étant à la fois : | ||

** Administrateur pour les 3 hyperviseurs physiques avec Virt-manager | ** Administrateur pour les 3 hyperviseurs physiques avec Virt-manager | ||

| Ligne 26 : | Ligne 26 : | ||

*** 1 processeur 4 coeurs/8 threads | *** 1 processeur 4 coeurs/8 threads | ||

*** 16Go de RAM (ou 32Go si vous n'utilisez qu'un seul hyperviseur/machine physique) | *** 16Go de RAM (ou 32Go si vous n'utilisez qu'un seul hyperviseur/machine physique) | ||

* 2 hôtes | * 2 hôtes physiques "hyperviseurs" "'''hote2'''" et "'''hote3'''" | ||

** Minimum requis conseillé : | ** Minimum requis conseillé : | ||

*** 1 processeur 4 coeurs/8 threads | *** 1 processeur 4 coeurs/8 threads | ||

*** 16Go de RAM | *** 16Go de RAM | ||

* 1 VM (machine | * 1 VM (machine virtuelle) "'''kadmin1'''" : | ||

** 2->4 vcpu + 4Go de RAM minimum recommandé | ** 2->4 vcpu + 4Go de RAM minimum recommandé | ||

** | ** Utilisée en tant que "Control Plane" kubernete | ||

* 1 VM "Worker" par hôte : | * 1 VM "Worker" par hôte : | ||

** 2->4vcpu + 6/8Go de RAM minimum | ** 2->4vcpu + 6/8Go de RAM minimum recommandés par hôte | ||

** Sert à déployer nos pods | ** Sert à déployer nos pods | ||

** Nommée "'''kworker1'''" et "'''kworker2'''", etc... | ** Nommée "'''kworker1'''" et "'''kworker2'''", etc... | ||

| Ligne 43 : | Ligne 43 : | ||

*** Autres... | *** Autres... | ||

* CEPH (<u>optionnel</u>) : | * CEPH (<u>optionnel</u>) : | ||

** Pour gérer le stockage permanent (d'autres solutions | ** Pour gérer le stockage permanent (d'autres solutions existent NFS, glusterFS, etc...) | ||

*** 3 VM (peut être réparti sur les 3 hyperviseurs) composé de : | *** 3 VM (peut être réparti sur les 3 hyperviseurs) composé de : | ||

**** 1 ou 2 vcpu, 2Go de RAM minimum | **** 1 ou 2 vcpu, 2Go de RAM minimum conseillés | ||

**** Une unité de stockage de 10Go minimum | **** Une unité de stockage de 10Go minimum virtuelle (possibilité d'utiliser des unités de stockage physique dédié et autres types) | ||

== Schémas d'architecture : == | == Schémas d'architecture : == | ||

| Ligne 70 : | Ligne 70 : | ||

Il est nécessaire de rajouter le routage vers le réseau virtuel, voir plusieurs si nécessaire, prédéfini par "Hyperviseur" physique. | Il est nécessaire de rajouter le routage vers le réseau virtuel, voir plusieurs si nécessaire, prédéfini par "Hyperviseur" physique. | ||

Cette partie n'est pas nécessaire si l'on ne déploie pas sur plusieurs hôtes | Cette partie n'est pas nécessaire si l'on ne déploie pas sur plusieurs hôtes physiques. | ||

On utilisera le routage suivant : | On utilisera le routage suivant : | ||

| Ligne 88 : | Ligne 88 : | ||

On lance la commande pour prendre en compte directement les règles du pare-feu : | On lance la commande pour prendre en compte directement les règles du pare-feu : | ||

# firewall-cmd --reload | # firewall-cmd --reload | ||

Il existe plusieurs méthodes, mais les deux plus | Il existe plusieurs méthodes, mais les deux plus communes sont : | ||

====1 : En ligne de commande avec "nmcli" (Modifier ce qui est en GRAS):==== | ====1 : En ligne de commande avec "nmcli" (Modifier ce qui est en GRAS):==== | ||

Pour ajouter de nouvelles routes à votre interface réseau, nous utiliserons principalement la commande "nmcli" comme | Pour ajouter de nouvelles routes à votre interface réseau, nous utiliserons principalement la commande "nmcli" comme suit: | ||

=====Hôte 1 :===== | =====Hôte 1 :===== | ||

| Ligne 154 : | Ligne 154 : | ||

Ce réseau sera à utiliser dans la configuration de nos VM. | Ce réseau sera à utiliser dans la configuration de nos VM. | ||

=== Création des Machines | === Création des Machines virtuelles : === | ||

On utilisera une ISO '''Fedora (dernière en date)''' pour déployer nos machines | On utilisera une ISO '''Fedora (dernière en date)''' pour déployer nos machines virtuelles. | ||

Il est préférable de partir sur une Fedora "'''Everything'''" qui permet d'installer que ce dont nous avons | Il est préférable de partir sur une Fedora "'''Everything'''" qui permet d'installer que ce dont nous avons besoin. | ||

Exemple ici : | Exemple ici : | ||

| Ligne 197 : | Ligne 197 : | ||

vm.swappiness = 10 | vm.swappiness = 10 | ||

Bien qu'il soit conseillé de désactiver la SWAP, il est préférable de ne pas le faire ayant eu souvent le cas où le manque de mémoire RAM à | Bien qu'il soit conseillé de désactiver la SWAP, il est préférable de ne pas le faire ayant eu souvent le cas où le manque de mémoire RAM à entraîné l'arrêt par OOMKILLER des pods/containers (en perso ou en pro). | ||

== Kubernetes (VM) :== | == Kubernetes (VM) :== | ||

La version de kubernetes | La version de kubernetes fournie par défaut dépend de la version de Fedora installée. | ||

1.25 pour Fedora 37, en 1.26 pour Fedora 38, etc... | 1.25 pour Fedora 37, en 1.26 pour Fedora 38, etc... | ||

| Ligne 222 : | Ligne 222 : | ||

Ajout en tant que "Worker" : | Ajout en tant que "Worker" : | ||

# kubeadm join 192.168.10.'''10''':6443 --token '''xxxxxxxxxxxxxx''' --discovery-token-ca-cert-hash sha256:'''xxxxxxxxxxxxxxxxxx''' --ignore-preflight-errors all | # kubeadm join 192.168.10.'''10''':6443 --token '''xxxxxxxxxxxxxx''' --discovery-token-ca-cert-hash sha256:'''xxxxxxxxxxxxxxxxxx''' --ignore-preflight-errors all | ||

<blockquote>'''<u>Nous vous conseillons de | <blockquote>'''<u>Nous vous conseillons de copier les commandes/token quelque part dans un portefeuille numérique crypté (keepass, kwallet, etc...)</u>'''</blockquote>Pour avoir accès en permanence aux commandes "kube" et complétion-automatique, on lance la suite de commande suivante sur le/les "Controle Plane" : | ||

# mkdir -p $HOME/.kube | # mkdir -p $HOME/.kube | ||

# sudo cp -i /etc/kubernetes/admin.conf $HOME/.kube/config | # sudo cp -i /etc/kubernetes/admin.conf $HOME/.kube/config | ||

| Ligne 245 : | Ligne 245 : | ||

=== Sur "kadmin1 : === | === Sur "kadmin1 : === | ||

On | On teste si l'on voit tous les noeuds : | ||

# kubectl get nodes | # kubectl get nodes | ||

Résultat (exemple) : | Résultat (exemple) : | ||

Version du 29 septembre 2023 à 10:26

Article en cours de rédaction ou de modification !

Le présent article est actuellement en cours de rédaction ou de modification.

Adressez-vous à la personne en charge pour toute proposition ou modification.

| Aide Pour lire ce wiki convenablement, merci de lire la page suivante concernant les conventions de nommage. |

Introduction :

Nous allons présenter ici une infrastructure "Kubernetes" qui peut être mise en oeuvre sur 3 Hyperviseurs "bare metal" (machines physiques) KVM/QEMU ou simplement sur 3 Machines virtuelles (VM).

A savoir que cela reste une base qui peut être largement amélioré/modifié selon les besoins et vos possibilités.

Cette documentation est fortement inspirée en partie à partir du lien suivant pour la partie Kubernetes et CEPH. Sans le copier/coller et les erreurs intentionnelles ou non :

https://www.server-world.info/en/note?os=Fedora_38&p=kubernetes&f=1

La documentation officielle de Kubernetes est disponible ici :

https://kubernetes.io/fr/docs/home/

Pré-requis :

Il nous faut donc :

- S'assurer d'avoir activé, après confirmation que le processeur les supporte, les options de virtualisation matérielle dans le bios de de la carte mère (voir la documentation de celle-ci) de chaque hôte physique.

- 1 hôte physique "hote1" disposant d'une interface graphique (ici KDE/plasma) étant à la fois :

- Administrateur pour les 3 hyperviseurs physiques avec Virt-manager

- Hyperviseur

- Minimum requis conseillé :

- 1 processeur 4 coeurs/8 threads

- 16Go de RAM (ou 32Go si vous n'utilisez qu'un seul hyperviseur/machine physique)

- 2 hôtes physiques "hyperviseurs" "hote2" et "hote3"

- Minimum requis conseillé :

- 1 processeur 4 coeurs/8 threads

- 16Go de RAM

- Minimum requis conseillé :

- 1 VM (machine virtuelle) "kadmin1" :

- 2->4 vcpu + 4Go de RAM minimum recommandé

- Utilisée en tant que "Control Plane" kubernete

- 1 VM "Worker" par hôte :

- 2->4vcpu + 6/8Go de RAM minimum recommandés par hôte

- Sert à déployer nos pods

- Nommée "kworker1" et "kworker2", etc...

- DNS :

- Soit on ajoute les IP correspondant aux noms des VM dans /etc/hosts pour chaque hyperviseur et VM

- Soit on installe un serveur DNS personnel à notre infrastructure

- Exemple : Vous pouvez utiliser celui fourni à l'installation de FreeIPA (IPA ou IDM/Identity manager)

- Autres...

- CEPH (optionnel) :

- Pour gérer le stockage permanent (d'autres solutions existent NFS, glusterFS, etc...)

- 3 VM (peut être réparti sur les 3 hyperviseurs) composé de :

- 1 ou 2 vcpu, 2Go de RAM minimum conseillés

- Une unité de stockage de 10Go minimum virtuelle (possibilité d'utiliser des unités de stockage physique dédié et autres types)

- 3 VM (peut être réparti sur les 3 hyperviseurs) composé de :

- Pour gérer le stockage permanent (d'autres solutions existent NFS, glusterFS, etc...)

Schémas d'architecture :

Avec 3 hyperviseur bare-metal + VM (exemple, rien ne vous empêche d'ajouter d'autres VM sur les mêmes hôtes:

- hote1 :

- kadmin1

- hote2 :

- kworker1

- hote3 :

- kworker2

Avec 1 hyperviseur bare-metal + VM :

kadmin1

kworker1

kworker2

Configuration Réseaux (si 3 hyperviseurs bare-metal) :

Routage :

Il est nécessaire de rajouter le routage vers le réseau virtuel, voir plusieurs si nécessaire, prédéfini par "Hyperviseur" physique.

Cette partie n'est pas nécessaire si l'on ne déploie pas sur plusieurs hôtes physiques.

On utilisera le routage suivant :

hote1 :

192.168.10.0/24 (kadmin1 192.168.10.10, kwork1 192.168.10.20)

hote2 :

192.168.20.0/24 (kwork2 192.168.20.20)

hote3 :

192.168.30.0/24 (kwork3 192.168.30.20)

On rajoutera le mode "masquerade" et "forward" au niveau du pare-feu (firewall) :

# firewall-cmd --add-masquerade && firewall-cmd --add-masquerade --permanent # firewall-cmd --add-forward && firewall-cmd --add-forward --permanent

On lance la commande pour prendre en compte directement les règles du pare-feu :

# firewall-cmd --reload

Il existe plusieurs méthodes, mais les deux plus communes sont :

1 : En ligne de commande avec "nmcli" (Modifier ce qui est en GRAS):

Pour ajouter de nouvelles routes à votre interface réseau, nous utiliserons principalement la commande "nmcli" comme suit:

Hôte 1 :

#nmcli connection modify enp1s0 +ipv4.routes "192.168.20.0/24 VERS-IP-DE-hote2"#nmcli connection modify enp1s0 +ipv4.routes "192.168.30.0/24 VERS-IP-DE-hote3"

Hôte 2 :

#nmcli connection modify enp2s0 +ipv4.routes "192.168.10.0/24 VERS-IP-DE-hote1"#nmcli connection modify enp2s0 +ipv4.routes "192.168.30.0/24 VERS-IP-DE-hote3"

Hôte 3 :

#nmcli connection modify enp3s0 +ipv4.routes "192.168.10.0/24 VERS-IP-DE-hote1"#nmcli connection modify enp3s0 +ipv4.routes "192.168.20.0/24 VERS-IP-DE-hote2"

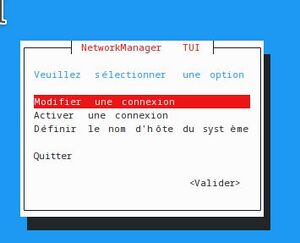

2 : Avec l'interface "nmtui" disponible avec "NetworkManager-tui" :

# dnf install NetworkManager-tui

Lancer :

# nmtui

Sur "Modifier une connexion"

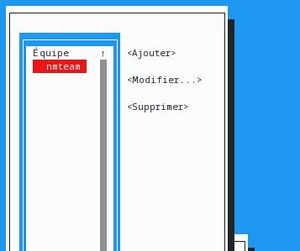

Choisisez votre périphérique réseau (généralement "enpXsX")

Allez sur "[Routage]..."

Ajouter les routes des Switch virtuels :

Hôte 1 :

"192.168.20.0/24 VERS-IP-DE-hote2""192.168.30.0/24 VERS-IP-DE-hote3"

Hôte 2 :

"192.168.10.0/24 VERS-IP-DE-hote1""192.168.30.0/24 VERS-IP-DE-hote3"

Hôte 3 :

"192.168.10.0/24 VERS-IP-DE-hote1""192.168.20.0/24 VERS-IP-DE-hote2"

KVM/QEMU (hyperviseurs) :

On utilisera l'interface graphique "virt-manager" pour créer et gérer les 3 hyperviseurs sur un hôte, le gestionnaire, ayant un environnement graphique. (la création et gestion en ligne de commande est possible, mais plus complexe)

Voici le lien de base pour installer et configurer vos VM (à faire sur chaque hyperviseur) : Virtualisation : KVM, Qemu, libvirt en images

Il est nécessaire de créer et partager la clef du gestionnaire avec les hyperviseurs : SSH : Authentification par clé

Ajout des hyperviseurs distant :

Captures d'écran

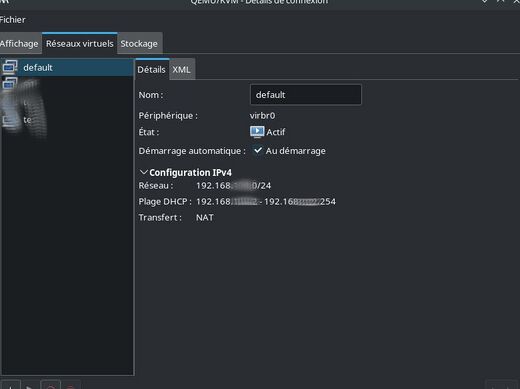

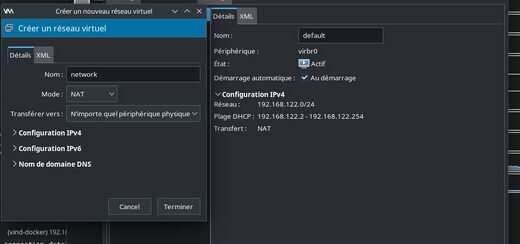

Réseaux virtuels (à faire sur chaque hyperviseur) :

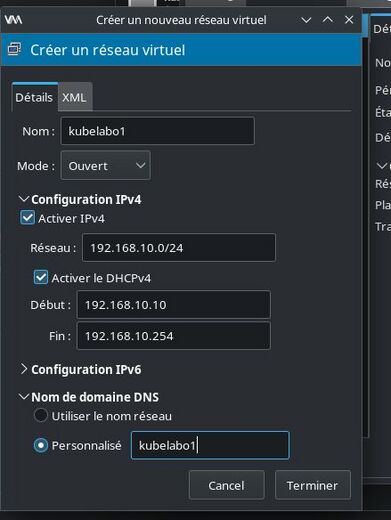

Ajout d'un réseau virtuel en mode "ouvert" (open) :

Capture interface "Réseaux virtuels" :

On change le mode par "Ouvert" :

IPV4 (remplacer XX selon l'hôte en 1 : "10", en 2 : "20", etc...) :

Réseau en 192.168.XX.0/24

DHCPV4 192.168.XX.10->192.168.XX.100

Nom de domaine DNS :

"Personnalisé" : ici kubelabo1/2/3/...

Ce réseau sera à utiliser dans la configuration de nos VM.

Création des Machines virtuelles :

On utilisera une ISO Fedora (dernière en date) pour déployer nos machines virtuelles.

Il est préférable de partir sur une Fedora "Everything" qui permet d'installer que ce dont nous avons besoin.

Exemple ici :

Captures Installation d'une "Everything" type

Firewalld :

Nous utiliserons firewalld :

# firewall-cmd --add-masquerade --permanent # firewall-cmd --add-forward --permanent

On active les services du pare-feu pour Kubernetes (EN COURS) :

# firewall-cmd --add-service=kube-controller-manager-secure --add-service=kube-api --add-service=kube-apiserver --add-service=kube-controller-manager-secure --add-service=kube-controller-manager --add-service=kube-control-plane --add-service=kube-control-plane-secure --add-service=kubelet --add-service=kubelet-readonly --add-service=kubelet-worker --add-service=kube-nodeport-services --add-service=kube-scheduler --add-service=kube-scheduler-secure --add-service=kube-worker --permanent

On lance la commande pour prendre en compte directement les règles du pare-feu :

# firewall-cmd --reload

Serveur DNS :

La gestion de cette partie étant parfois bien trop problématique, nous allons repasser sur quelque chose de plus manuel et classique.

Pour cela nous allons modifier le comportement de la résolution du DNS de chaque hôte virtuel (ici avec "vi") :

# systemctl disable --now systemd-resolved # vi /etc/NetworkManager/NetworkManager.conf

On ajoute/modifie la section "main" :

[main] dns=default

On délie le fichier /etc/resolv.conf

# unlink /etc/resolv.conf

On recrée le fichier /etc/resolv.conf

# touch /etc/resolv.conf

On ajoutera notre serveur DNS personnel dans notre resolv.conf.

Relancer NetworkManager :

# systemctl restart NetworkManager

SWAP + divers :

On gardera la gestion de la SWAP avec une utilisation au dernier moment (par défaut on utilise de la ZRAM en mémoire RAM, mais il est possible de rajouter de la SWAP sur unité de stockage) comme suit :

# sysctl vm.swappiness=10

On rajoutera cette option dans /etc/sysctl.d/k8s.conf :

vm.swappiness = 10

Bien qu'il soit conseillé de désactiver la SWAP, il est préférable de ne pas le faire ayant eu souvent le cas où le manque de mémoire RAM à entraîné l'arrêt par OOMKILLER des pods/containers (en perso ou en pro).

Kubernetes (VM) :

La version de kubernetes fournie par défaut dépend de la version de Fedora installée.

1.25 pour Fedora 37, en 1.26 pour Fedora 38, etc...

Installation sur "kadmin1" (en root) en tant que "Controle Plane" :

On installe les paquets suivant :

# dnf install -y cri-o kubernetes kubernetes-client kubernetes-kubeadm kubernetes-master kubernetes-node

On active le module suivant :

# modprobe br_netfilter

Que l'on ajoute dans un fichier :

# vi /etc/modules-load.d/kube.conf

On active le service kubelet :

# systemctl enable kubelet.service

Et on active et démarre le service "crio" :

# systemctl enable --now crio.service

On peut initialiser notre kubernetes comme suit :

# kubeadm init --pod-network-cidr=192.168.0.0/16 --cri-socket=unix:///var/run/crio/crio.sock --ignore-preflight-errors=swap

Si tout ce passe bien, nous devrions pouvoir récupérer la commande suivante :

# kubeadm join 192.168.10.10:6443 --token xxxxxxxxxxxxxx --discovery-token-ca-cert-hash sha256:xxxxxxxxxxxxxxxxxx

On ajoute l'option suivante :

--ignore-preflight-errors all

Ajout en tant que "Worker" :

# kubeadm join 192.168.10.10:6443 --token xxxxxxxxxxxxxx --discovery-token-ca-cert-hash sha256:xxxxxxxxxxxxxxxxxx --ignore-preflight-errors all

Nous vous conseillons de copier les commandes/token quelque part dans un portefeuille numérique crypté (keepass, kwallet, etc...)

Pour avoir accès en permanence aux commandes "kube" et complétion-automatique, on lance la suite de commande suivante sur le/les "Controle Plane" :

# mkdir -p $HOME/.kube # sudo cp -i /etc/kubernetes/admin.conf $HOME/.kube/config # sudo chown $(id -u):$(id -g) $HOME/.kube/config

Ou temporairement :

# export KUBECONFIG=/etc/kubernetes/admin.conf

Installation en tant que "Worker" sur "kworker1 et kworker2" (et autres) :

On installe les paquets suivant

# dnf install cri-o kubernetes kubernetes-client kubernetes-node kubernetes-kubeadm

On active le module suivant :

# modprobe br_netfilter

Que l'on ajoutera dans un fichier :

# vi /etc/modules-load.d/kube.conf

On active le service kubelet :

# systemctl enable kubelet.service

Et on active et démarre le service "crio" :

# systemctl enable --now crio.service

Et on lancera donc la commande pour rattacher notre noeud en tant que "worker" retourné par le retour de "kubeadm init..." :

# kubeadm join 192.168.10.10:6443 --token xxxxxxxxxxxxxx --discovery-token-ca-cert-hash sha256:xxxxxxxxxxxxxxxxxx --ignore-preflight-errors all

Sur "kadmin1 :

On teste si l'on voit tous les noeuds :

# kubectl get nodes

Résultat (exemple) :

# kubectl get nodes NAME STATUS ROLES AGE VERSION kube01 Ready control-plane 206d v1.26.7 kube02 Ready <none> 205d v1.26.7 kube03 Ready <none> 205d v1.26.7

On vas modifier le rôle par défaut de nos noeuds en tant que "Worker" :

# kubectl label node kube0x node-role.kubernetes.io/worker="worker"

Résultat (exemple) :

# kubectl get nodes NAME STATUS ROLES AGE VERSION kube01 Ready control-plane 206d v1.26.7 kube02 Ready worker 205d v1.26.7 kube03 Ready worker 205d v1.26.7

Pour vérifier les pods :

# kubectl get pods -A

Résultat (exemple) :

kube-system coredns-xxxx-6sgjh 1/1 Running 12 120d kube-system coredns-xxxx-j2478 1/1 Running 19 141d kube-system coredns-xxxxx-x58lj 1/1 Running 25 52d kube-system etcd-kubexxxxx01.xxxxx 1/1 Running 126 206d kube-system kube-apiserver-kubexxxxr01.xxxxx 1/1 Running 31 157d kube-system kube-controller-manager-kubexxxxr01.xxxx 1/1 Running 31 157d kube-system kube-proxy-6jfzb 1/1 Running 25 157d kube-system kube-proxy-92vd4 1/1 Running 26 157d kube-system kube-proxy-gpkdq 1/1 Running 29 157d kube-system kube-proxy-hthq6 1/1 Running 11 154d kube-system kube-proxy-n62vl 1/1 Running 6 157d kube-system kube-scheduler-kubexxxxr01.xxxx 1/1 Running 25 141d kubernetes-dashboard dashboard-metrics-scraper-64bcc67c9c-mftc6 1/1 Running 22 152d kubernetes-dashboard kubernetes-dashboard-5c8bd6b59-gtwtm 1/1 Running 22 152d

Commandes utiles :

Toutes les commandes utiles sont généralement disponible ici : https://kubernetes.io/fr/docs/reference/kubectl/cheatsheet/

Nous en rajouterons au fur est à mesure celles qui nous sembles les plus importantes ici :

- Pour récupérer la commande, ainsi que son token, pour ajouter un noeud :

kubeadm token create --print-join-command

- Pour récupérer la clef du certificat :

kubeadm init phase upload-certs --upload-certs

Résultat :

I0xx 17:01:40.112468 19386 version.go:256] remote version is much newer: v1.28.1; falling back to: stable-1.26 [upload-certs] Storing the certificates in Secret "kubeadm-certs" in the "kube-system" Namespace [upload-certs] Using certificate key: 2xxxxxxxxxxxxxxxxxxxxxxxxxxxxf57ca186bbc34xxxxxxxxxxxxxxxxxxxx

Ceph :

Basé sur la documentation officiel :

https://docs.ceph.com/en/latest/rbd/rbd-kubernetes/